VeraCrypt unter Linux installieren und nutzen

Bei VeraCrypt handelt es sich um eine freie Verschlüsselungssoftware mit offenem Quellcode. Sie ermöglicht das Schützen sensibler Daten – von einzelnen Dateien über Ordner bis hin zu kompletten Festplatten. Die Installation unter Ubuntu 24.04 ist unkompliziert und erschließt dir den vollen Funktionsumfang dieser Sicherheitslösung. Das Programm ging aus TrueCrypt hervor, schließt dessen Sicherheitslücken und läuft problemlos auf modernen Betriebssystemen. Zu den Kernfunktionen zählen die Verschlüsselung in Echtzeit, versteckte Volumes sowie die Möglichkeit zur glaubhaften Abstreitbarkeit – Eigenschaften, die VeraCrypt sowohl für den privaten Einsatz als auch im geschäftlichen Umfeld attraktiv machen.

Diese Anleitung zeigt dir die Installation von VeraCrypt unter Ubuntu 24.04 und erklärt, wie ihr verschlüsselte Container per Terminal oder grafischer Benutzeroberfläche erstellen und nutzen könnt.

Was ist VeraCrypt und wie unterscheidet es sich von ecryptfs oder fscrypt

VeraCrypt, ecryptfs und fscrypt verfolgen alle dasselbe Ziel – den Schutz eurer Daten durch Verschlüsselung – gehen dabei aber unterschiedliche Wege.

VeraCrypt arbeitet container-basiert: Ihr erstellt eine verschlüsselte Datei (den Container), die nach dem Entsperren wie ein normales Laufwerk eingebunden wird. Der große Vorteil ist die Plattformunabhängigkeit – derselbe Container lässt sich unter Linux, Windows und macOS öffnen. Zusätzlich bietet VeraCrypt Funktionen wie versteckte Volumes und glaubhafte Abstreitbarkeit.

ecryptfs verschlüsselt dagegen auf Dateisystemebene. Jede Datei wird einzeln verschlüsselt und behält ihren Dateinamen (optional auch verschlüsselt). Ubuntu nutzte ecryptfs früher für die Home-Verzeichnis-Verschlüsselung. Das zugehörige Paket heißt ecryptfs-utils. Die Entwicklung ist allerdings weitgehend eingestellt.

fscrypt ist der moderne Nachfolger von ecryptfs und nutzt die native Verschlüsselung des Linux-Kernels für ext4, F2FS und UBIFS. Es ist schlanker und wird aktiv weiterentwickelt. Ubuntu setzt seit Version 18.04 auf fscrypt statt ecryptfs.

Kurz zusammengefasst: VeraCrypt eignet sich besonders, wenn ihr portable Container oder plattformübergreifende Kompatibilität braucht. fscrypt ist die erste Wahl für die Verschlüsselung von Verzeichnissen direkt im Dateisystem unter Linux.

Voraussetzungen

- Ein laufendes System mit Ubuntu 22.04/24.04, Linux Mint, oder Debian

VeraCrypt installieren

Da VeraCrypt nicht in den Standard-Repositories der meissten Linux Distros enthalten ist, müsst ihr das vertrauenswürdige Unit 193 PPA hinzufügen, um Zugriff auf die aktuelle Version zu erhalten. Folgt den nachstehenden Schritten zur Installation:

1. Schritt: Paketquellen aktualisieren

sudo apt update2. Schritt: VeraCrypt-PPA hinzufügen

sudo add-apt-repository ppa:unit193/encryption -y3. Schritt: Paketindex erneut aktualisieren

sudo apt update4. Schritt: VeraCrypt installieren

sudo apt install veracrypt -y5. Schritt: Installation prüfen

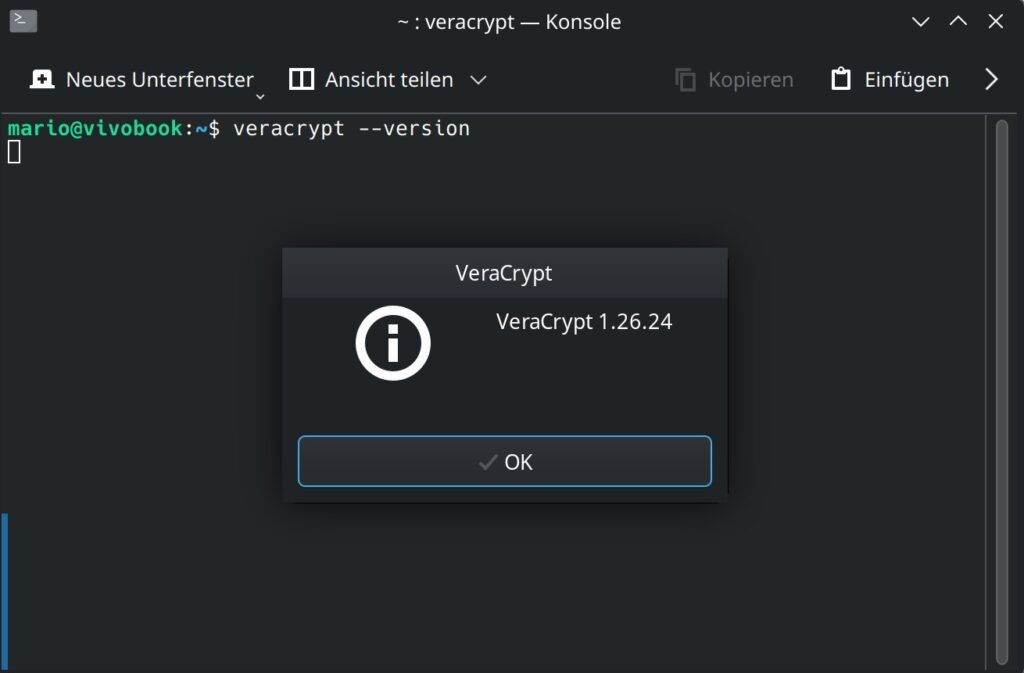

veracrypt --versionErwartete Ausgabe:

VeraCrypt 1.26.14Verschlüsselte Volumes mit VeraCrypt erstellen

Mit VeraCrypt könnt ihr eure Daten schützen, indem ihr komplette Volumes verschlüsselt. Ähnlich wie bei fscrypt oder ecryptfs lassen sich neue Container erstellen oder externe Speichermedien absichern. Die folgenden Schritte zeigen euch, wie ihr unter Ubuntu 24.04 Volumes verschlüsselt.

Volumes über die Kommandozeile unter Ubuntu 24.04 verschlüsseln

Erstellt zunächst ein neues Arbeitsverzeichnis:

mkdir sample-dirWechsle in das erstellte Verzeichnis:

cd sample-dirJetzt erstellt ihr das verschlüsselte Volume mit folgendem Befehl:

sudo veracrypt --text --create vctest.vc --size 200M --password DeinPasswort --volume-type normal --encryption AES --hash sha-512 --filesystem ext4 --pim 0 --keyfiles "" --random-source /dev/urandomErklärung der Parameter:

--text: Nutzung im Terminal ohne grafische Oberfläche.--create: Legt den Namen der verschlüsselten Datei fest.--size: Gibt die gewünschte Größe des Volumes an, z. B. 200M für 200 MB.--password: Passwort für das Volume – am besten 20 Zeichen oder mehr.--volume-type: Erstellt ein Standard-Volume.--encryption: Verschlüsselungsalgorithmus (hier AES).--hash: Hashfunktion zur Schlüsselableitung (hier SHA-512).--filesystem: Format des Volumes, z. B. ext4.--pim: Personal Iterations Multiplier – 0 bedeutet Standardwert.--keyfiles: Keine Schlüsseldateien – daher leerer String.--random-source: Zufallsquelle für die Schlüsselgenerierung (hier das System-Zufallsgerät).

Dieser Befehl erstellt ein 200MB großes Volume namens vctest.vc mit AES-Verschlüsselung, SHA-512 als Hash und ext4-Dateisystem. Grösse und Namen können natürlich angepasst werden.

Erwartete Ausgabe:

Done: 100.000% Speed: 79 MiB/s Left: 0 s

The VeraCrypt volume has been successfully created.

VeraCrypt-Volume einbinden (mounten)

Mit folgendem Befehl bindet ihr das Volume im Verzeichnis /mnt ein:

sudo veracrypt --text --mount vctest.vc /mnt --password EnterYourPassword1! --pim 0 --keyfiles "" --protect-hidden no --slot 1 --verboseErklärung der Optionen:

- –mount: Zielverzeichnis für das eingehängte Volume.

- –slot: Verwendeter Slot für die Einbindung.

- –verbose: Zeigt Fortschritt und Details beim Einhängen.

Erwartete Ausgabe:

Volume /home/example_user/dir1/vctest.vc has been mounted.Wechslet ins eingehängte Verzeichnis, um auf die verschlüsselten Daten zuzugreifen:

cd /mntIhr könnt nun Dateien in diesem geschützten Verzeichnis lesen und schreiben.

Liste der aktuell gemounteten VeraCrypt-Volumes anzeigen:

veracrypt --listErwartete Ausgabe:

1: /home/linuxuser/vctest.vc /dev/mapper/veracrypt1 /mntVeraCrypt-Volumes aushängen (unmounten)

Wechselt zunächst zurück in dein Home-Verzeichnis:

cdVolume anhand des Dateinamens aushängen:

sudo veracrypt --dismount vctest.vcOder anhand des Mount-Pfades:

sudo veracrypt --dismount /mntOder über den Slot:

sudo veracrypt --text --dismount --slot 1Alle aktiven Volumes auf einmal aushängen:

sudo veracrypt --dismountAbschließend prüfen, ob keine Volumes mehr eingebunden sind:

veracrypt --listErwartete Ausgabe:

Error: No volumes mounted.VeraCrypt-GUI unter Ubuntu 24.04 verwenden

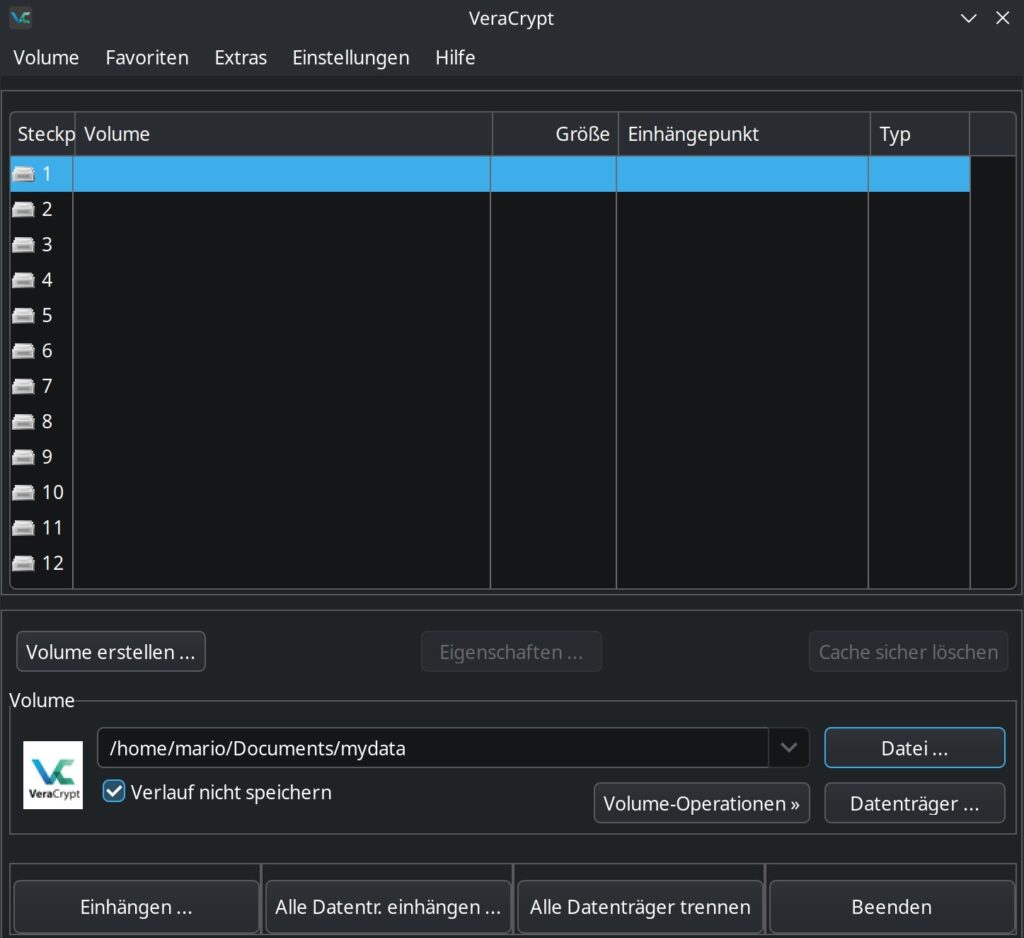

Jetzt habt ihr gelernt, wie ihr verschlüsselte Container über die Kommandozeile erstellt, nun zeigen wir natürlich auch die Variante über die integrierte GUI Oberfläche von Veracrypt. Diese Methode ist besonders benutzerfreundlich und verzichtet vollständig auf Befehle in der Konsole. Die folgenden Schritte zeigen euch, wie ihr mit der GUI verschlüsselte Container erstellt.

VeraCrypt-GUI starten

- Geht ins Anwendungsmenu eurer Distro.

- Sucht und wählt VeraCrypt aus der Liste aus und starte das Programm.

- Klickt im geöffneten Fenster auf Volumen erstellen.

Ein neues verschlüsseltes Volume erstellen

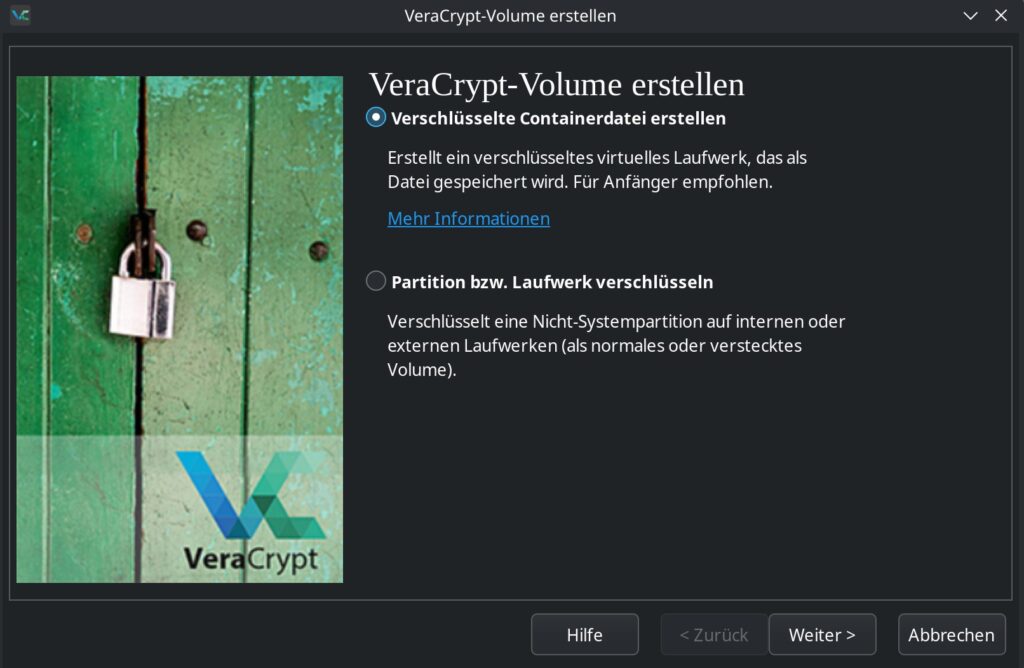

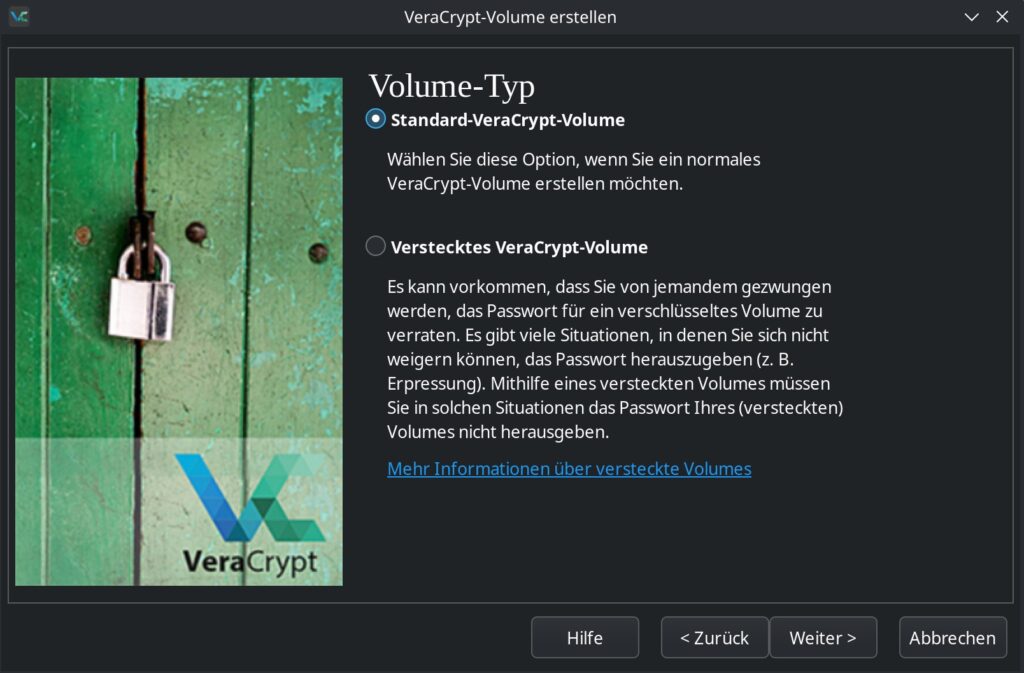

- Wählt zwischen Verschlüsselte Container Datei erstellen (klassischer Container) oder Partition bzw. Laufwerk verschlüsseln. Wir verwenden zuerst mal die Container erstellen wie auf der Kommando Zeile. Danach könnt ihr noch zwischen einem Standard, oder einem verstecktem Container auswählen. Der versteckte Container ist nicht direkt sichtbar.

- Klicke auf Select File, um den Speicherort der Containerdatei festzulegen.

- Wählt einen Ordner aus, gib einen Namen wie

MyDataein und klickt auf Save. - Überprüfe den Pfad und klicke auf Weiter.

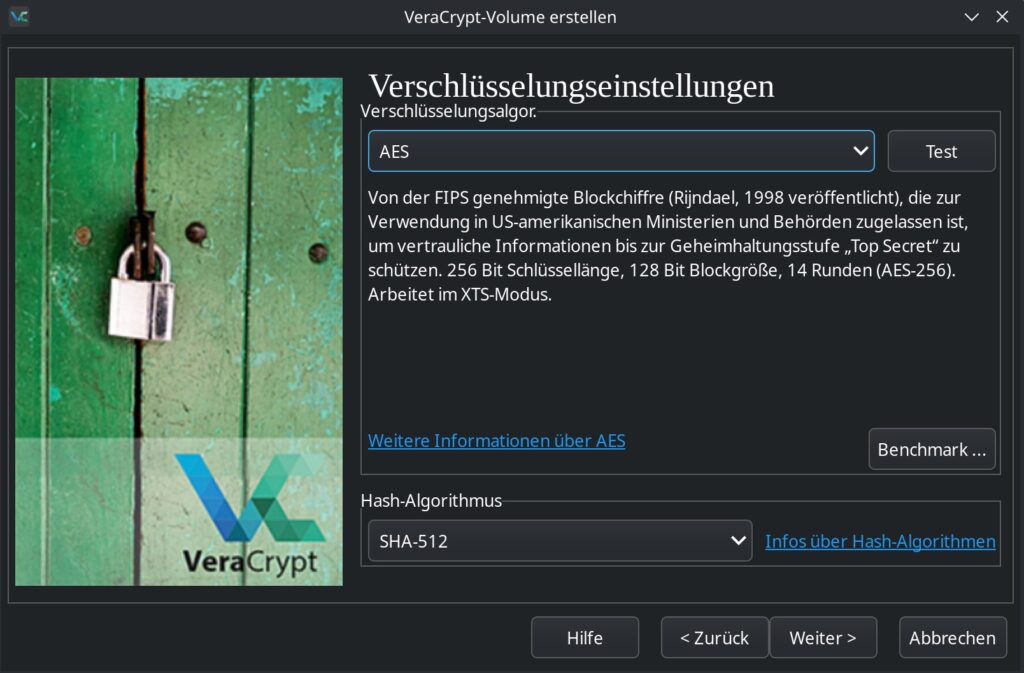

Verschlüsselung und Volume-Größe festlegen

- Wähle einen Verschlüsselungsalgorithmus wie AES und eine Hashfunktion wie SHA-512.

- Klickt auf Weiter, um die gewünschte Größe des Volumes zu bestimmen.

- Trage die Größe ein und klicke erneut auf Weiter.

Passwort und PIM einstellen

- Lege ein starkes Passwort zur Sicherung des Volumes fest.

- Falls gewünscht, aktiviere PIM (Personal Iterations Multiplier) für zusätzliche Sicherheit.

- Gib einen PIM-Wert ein oder nutzt am besten

0(entspricht 458 Iterationen).

Dateisystem auswählen und Volume abschließen

- Wähle ein Dateisystem aus, z.B FAT für eine Plattformübergreifende Nutzung. Danach wählt aus, ob der Container auch auf anderen Linux Installationen mit VeraCrypt geöffnet werden darf, Beachtet dass ihr für Windowssyteme NTFS oder FAT verwenden müsst, soll es nur auf anderen Linux funktioniert könnt ihr als Dateiensystem auch ext4 nehmen.

- Bewege deine Maus zufällig im Fenster, um kryptografische Stärke zu erhöhen, und klicke dann auf Format.

- Bewegt euren Mauszeiger danach 30 Sekunden über das Veracrypt Fenster, dass verschafft eine zusätzliche Entropie und erzeugt eine weitere Verschlüsselungsschicht. Klickt danach auf Formatieren.

- Wenn das Volume erstellt wurde, klicke auf Schliessen, um den Assistenten zu beenden.

Verschlüsseltes Volume einbinden

- Klickt in der Hauptansicht von VeraCrypt auf Datei und wählt euer erstelltes Volume aus.

- Klicke auf Einhängen und gib das Passwort und die PIM Zahl ein ein.

- Nach erfolgreichem Einbinden wird das Volume im VeraCrypt-Fenster angezeigt und kann verwendet werden.

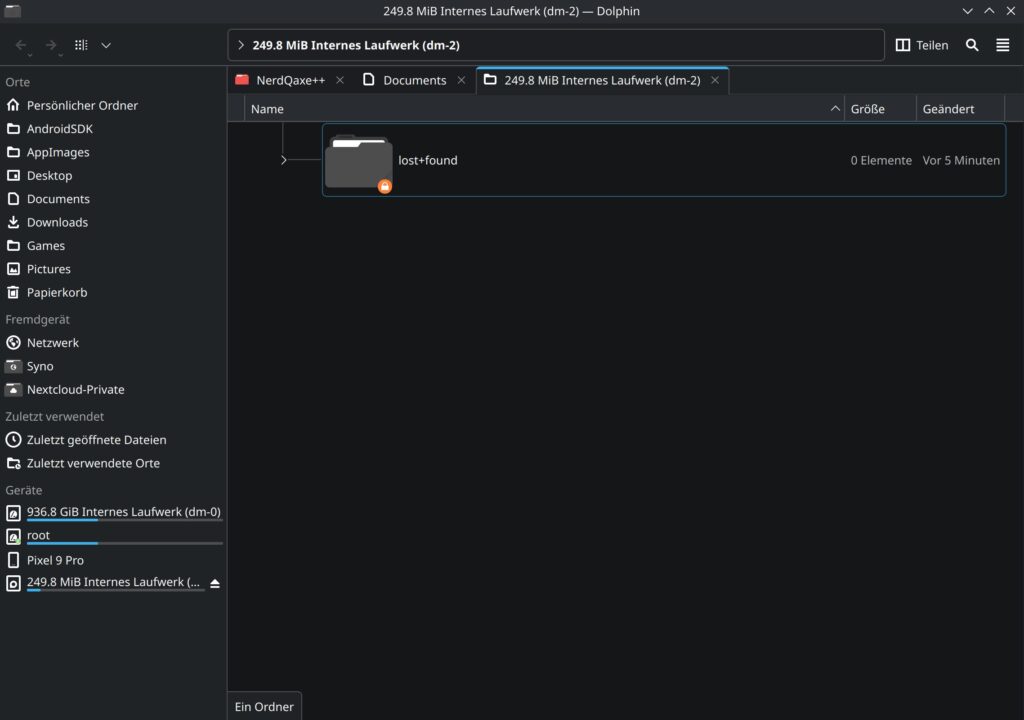

Nun seht ihr einen Eintrag in der Liste auf der VC Oberfläche. Mit einem Doppelklick, öffnet sich auch gleich das Volumen. Danach habt ihr den Ordner wie ein zusätzliches Laufwerk zur Verfügung und könnt darin Datein, Bilder, Dokumente und sonstwas ableben:

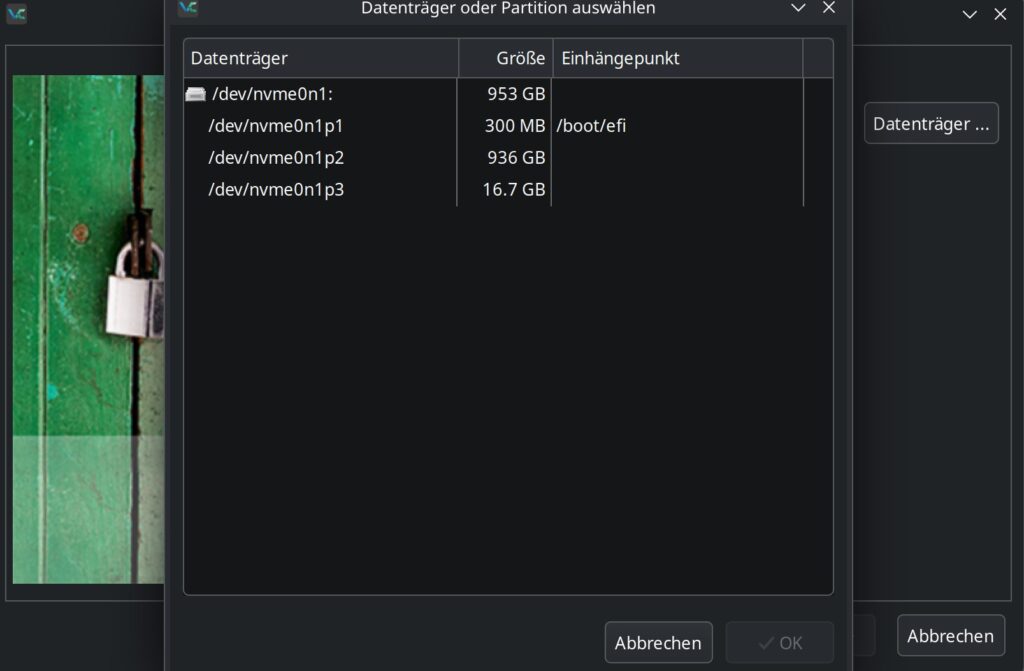

Verschlüsslung von Datenträgern und Volumen

Der Ablauf ist genau der gleiche, ausser dass ihr keine Datei erstellt, sondern eine Partition, oder ein Laufwerk komplett verschlüsselt. Bei dem Schritt wo ihr eine Datei erstellt, wählt ihr einfach ein freies, leeres Laufwerk aus!

Bitte stellt stellt ihr 100% Sicher, dass ihr nicht ausversehen das falsche Laufwerk verschlüsselt, den das Laufwerk wird vorher komplett bereinigt und gelöscht!

Anschliessend wählt ihr anstatt Datei, einfach den Datenträger aus, der eingehängt werden soll.

Auf einem anderen System verwenden

Ihr könnt nun einfach die verschlüsselte Containerdatei via USB Stick auf einem anderen Rechner mit Veracrypt öffnen, indem ihr die Datei auswählt, und wieder entsprechend einhängt.

Optional: VeraCrypt unter Ubuntu 24.04 deinstallieren

Wenn ihr VeraCrypt nicht mehr benötigt, könnt ihr es mit den folgenden Schritten von deinem Ubuntu-System entfernen:

1. Schritt: VeraCrypt deinstallieren

sudo apt autoremove veracrypt -y2. Schritt: VeraCrypt-PPA entfernen

sudo add-apt-repository --remove ppa:unit193/encryption -y3. Schritt: Paketquellen aktualisieren

sudo apt updateFazit

Damit habt ihr VeraCrypt erfolgreich unter Ubuntu 24.04 installiert und die grundlegende Handhabung kennengelernt – sowohl per Kommandozeile als auch über die grafische Benutzeroberfläche. Die Software bietet euch eine solide Möglichkeit, sensible Daten auf Datei-, Ordner- oder Laufwerksebene zu verschlüsseln. Wer tiefer einsteigen möchte, findet in der offiziellen VeraCrypt-Dokumentation weitere Optionen wie versteckte Volumes oder die Nutzung von Keyfiles.

Veracrypt stellt eine gute Alternative dar, falls das Homeverzeichnis nicht Standardmässig verschlüsselt habt, und ihr bestimmte Daten zusätzlich absichern wollt.