Tipps und Tricks zum Thema Netzwerk & Sicherheit

-

Palantir, die Sehsteine der USA in Europa

In unseren vorangegangenen Artikeln haben wir zwei zentrale Säulen des US-Überwachungsapparats beleuchtet: den CLOUD Act, der US-Behörden Zugriff auf Daten...

-

FISA Section 702: Das unsichtbare Netz der US-Massenüberwachung

In einem unserer Artikel haben wir euch den CLOUD Act erklärt – das US-Gesetz, das amerikanischen Behörden Zugriff auf Daten...

-

Der CLOUD Act: Eure Daten und die amerikanische Software

Im Januar 2026 wurde öffentlich, was viele befürchtet hatten: Microsoft hat BitLocker-Verschlüsselungsschlüssel an das FBI herausgegeben. Bei einer Betrugsermittlung in...

-

Die BKA Timing-Attacke auf Tor: Eine technische Einordnung

Im September 2024 sorgte ein Bericht der ARD-Sendung Panorama für Aufsehen in der Privacy-Community: Das Bundeskriminalamt (BKA) soll über mehrere...

-

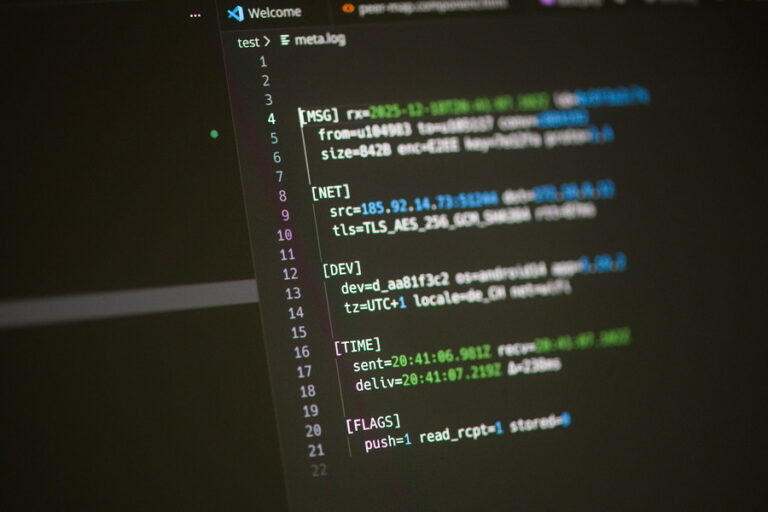

Metadaten bei Messengern: Was Nachrichten über euch verraten

Die Inhalte eurer Nachrichten sind heute oft das Unwichtigste an eurer Kommunikation. Während die meisten Messenger damit werben, dass eure...

-

Sind QR Codes wirklich böse

Immer wieder höre und lese Ich von "QR Zwang", QRs sind böse und speichern Daten und gewähren Zugang zum Gerät...

-

Google Fonts und die heimliche Datensammlung mit Schriftarten

Google trackt Euch mit Schriftarten: Google Fonts – einer populären Web-Font-Bibliothek, die von Millionen von Websites verwendet wird – betreibt...

-

Passkeys - Vor und Nachteile

Passkeys gelten als der nächste große Schritt in der sicheren Online-Authentifizierung. Sie sollen klassische Passwörter ablösen und durch moderne kryptografische...

-

Unterwegs sicher und stabil arbeiten mit SSHFS

Unterwegs sicher und stabil arbeiten mit SSHFS! Wer viel unterwegs ist – ob als Entwickler, Admin oder Digitalnomade – kennt...

-

DynDNS Adresse für Synology NAS einrichten

Wenn ihr eine Synology NAS besitzt und eine dynamische IP-Adresse habt, könnt ihr eine DynDNS Adresse einrichten, um von überall...

-

SSH, sFTP oder FTP Dienste hinter DS Lite verfügbar machen

Heute befassen wir uns damit, wie wir hinter einem DS Lite Anschluss wir auf unseren Heimserver zugreifen können, sei es...

-

Telegram über Tor auf Linux nutzen

In diesem Beitrag geht es darum, wie man Telegram über das Tor Netzwerk auf Linux nutzen kann. Die heutige digitale...

-

Webdienste hinter DS Lite verfügbar machen mit Wireguard

In diesem Tutorial findet ihr eine Schritt-für-Schritt-Tutorial, wie ihr mit Wireguard und Nginx verschiedene Webdienste, wie zum Beispiel eine Webseite,...

-

Eigenen Collabora Online Server installieren für Nextcloud

Hier ist ein Tutorial, das euch zeigt, wie ihr euren eigenen Collabora Online Development Edition (CODE) Server installieren könnt, um...

-

Server über Tor erreichen mit SSH und Torsocks

Um einen Server via SSH über das Tor Netzwerk zu erreichen, ohne Portforwarding nutzen zu können, müsst ihr eine Kombination...

-

WLAN / WIFI Tracking unterbinden

In diesem Beitrag schauen wir uns das WIFI / WLAN Tracking an, und wie wir es wirkungsvoll unterbinden können. WiFi-Tracking...

-

Server SSH Zugang mit YubiKey absichern

Heute geht es darum, wie wir den SSH Zugang unserer Server mit einem YubiKey absichern können. Secure Shell (SSH) ist...

-

Betrugs Pishing Mails und SMS identifizieren

Das Erkennen oder identifizieren von Betrugs oder Pishing - SMS oder Fake-E Mails ist eine wichtige Fähigkeit in unserer digital...

-

Telegram, Signal oder Whatsapp über das Tor Netzwerk nutzen

In diesem Artikel zeige Ich Euch, wie Ihr Messenger wie Telegram, Signal oder Whatsapp ein stückweit anonymer über das Tor...

-

Sicher downloaden mit Prüfsummenvergleich auf Linux

Heute schauen wir uns an, wie wir sicher Dateien downloaden können in dem wir einen Prüfsummenvergleich auf unserem Linux System...

-

Schnell und einfach einen Wireguard VPN betreiben

In diesem Tutorial zeige ich euch, wie ihr schnell und einfach unter 30 Minuten einen eigenen Wireguard VPN Server, zuhause,...

-

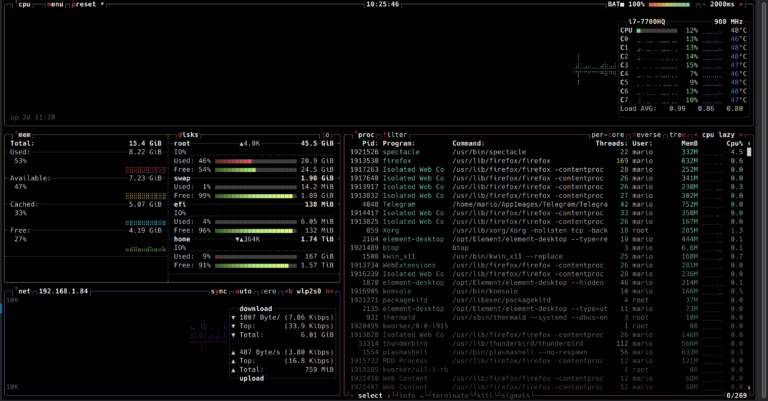

Nützliche Linux Konsolen Tools für das Systemmonitoring

Heute stelle Ich Euch die bekanntesten und nützliche Linux Konsolen Tools für die Systemüberwachung und für das Systemmonitoring vor. Diese...

-

Die besten 5 privatspähre orientierten Email Anbieter

Willkommen in der digitalen Ära, wo E-Mails das Rückgrat unserer täglichen Kommunikation bilden jedoch eines der unsichersten Kommunikationsarten ist, die...

-

Firefox Browser absichern mit App Armor und user.js

Heute betrachten wir mal den Firefox Browser und schauen uns an, wir diesen mit App Armor und user.js Einstellungen privacy-optimiert...

-

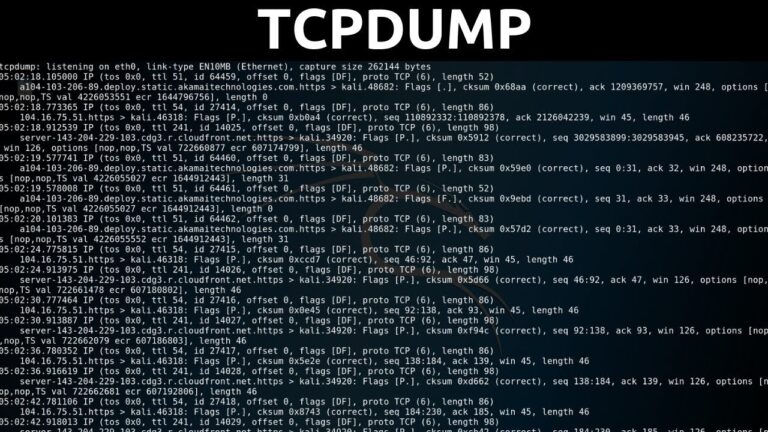

Netzwerkverkehr mit tcpdump überwachen und analysieren

tcpdump ist ein nützliches Werkzeug, das auf der Kommandozeile verwendet wird, um den Netzwerkverkehr auf einem Computer zu überwachen und...

-

Nextcloud direkt via WebDav in Linux und Windows einbinden

In diesem Artikel geht es darum, die verwendung von kleinere Arbeiten ein klein wenig bequemer machen, indem wir die Nextcloud...

-

Sammelt Mozilla Daten oder zensiert DuckDuckGo?

Sammelt Mozilla Daten oder zensiert DuckDuckGo? Einige Webseiten im deutschprachigen Raum sprechen momentan im Internet darüber, dass Mozilla bzw der...

-

Linux Programme & Einstellungen sichern und wiederherstellen

Heute schauen wir uns an, wie wir unseres Linux System, inklusive aller Programme und Einstellungen, sichern und wiederherstellen können. Die...

-

Was ist das Tor Netzwerk und welche Möglichkeiten bietet es uns

Ich höre immer wieder, dass das Tor Netzwerk Satanswerk sei, nur für illegale Geschäfte genutzt wird, und nur Übeltäter und...

-

Was ist Google Push und welche bedenken ergeben sich daraus

Heute stellen wir uns die Frage: Was ist Google Push und welche bedenken ergeben sich daraus, welche Folgen haben sie...

-

Bin Ich mit einem VPN anonym?

Einige skurile Personen behaupten aktuell wiedermal, dass Ihr Euch mit einem VPN anonym im Internet bewegen und damit Eure sogenannte...

-

Kann ich Sozial Media anonym benutzen?

Heute stellen wir uns eine wichtige Frage: kann ich Sozial Media anonym benutzen bei Verwendung spezieller Techniken oder gar Geräten...

-

Die 5 besten alternativen zur Google Suchmaschine

Heute geht es um die 5 besten alternativen zur Google Suchmaschine. Die Google-Suchmaschine ist ein mächtiges Tool, das Milliarden von...

-

Browser Fingerprinting und Privatspähre - weniger Plugins sind besser!

In diesem Artikel erfahrt Ihr wie Ihr eure Browser Privatspähre verbessern könnt und wieso weniger Plugins gegen das Fingerprinting eigentlich...

-

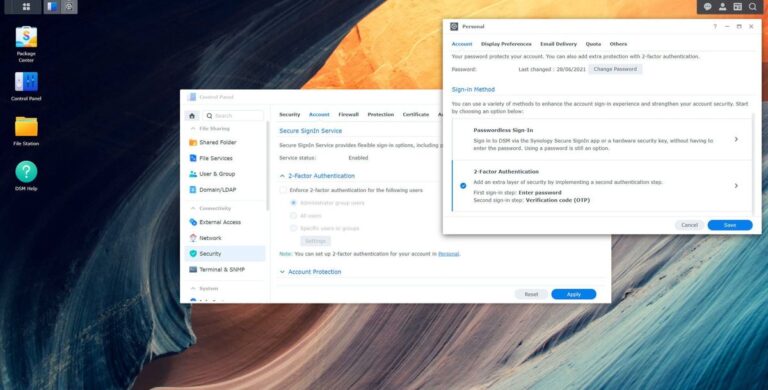

Synology 2 Faktor Authentifizierung einrichten

In diesem kurzen Blog Beitrag beschreibe ich Euch, wie Ihr die 2 Faktor Authentifizierung auf Eurer Synology NAS aktivieren und...

-

Online Sicherheit mit Bitwarden Passwortmanager optimieren

Im heutigen Artikel geht es darum, wie Ihr eure Online Sicherheit mit dem Bitwarden Passwortmanager optimieren könnt. In einer digitalen...

-

DNS Verschlüsselung auf Linux, Android und Windows

In diesem Artikel geht es darum wie ihr die Verschlüsselung für DNS Auflösungen aktivieren könnt und wie ihr dies auf...

-

Mit CrowdSec Server absichern

In weniger als 5 Minuten könnt ihr euren Server mit der OpenSource und Gemeindschaftssoftware Crowdsec absichern. In der digitalen Welt...

-

Mit Rsync Daten zwischen Rechnern synchronisieren

Heute geht es darum mit Rsync Daten zwischen Rechnern zu kopieren und zu synchronisieren. Rsync, kurz für "remote synchronization", ist...

-

DNS Server auf Synology DSM 7.2

In diesem Artikel geht es um das erstellen eines DNS Server auf Eurer Synology mit DSM 7.2. Mit der Zeit...

-

DynDNS Eintrag erstellen bei dynamischer IP

In diesem Artikel geht es um das erstellen eines DynDNS Eintrag bei dynamischer IP Adressen. Damit der Zugriff von gewissen...

-

Pi-Hole auf dem Raspberry Pi 4 einrichten

In diesem Artikel zeige ich Euch wie Ihr Pi-Hole auf dem Raspberry Pi 4 einrichten und konfigurieren könnt. Damit schafft...

-

Was ist ein VLAN - Anwendung und Beispiele

Ein Virtual Local Area Network (VLAN) ist eine Technik, die es ermöglicht, ein physisches Netzwerk in mehrere logische Netzwerke aufzuteilen....

-

Sicher per SSH einloggen

In diesem Artikel erkläre Ich euch wie ihr euch sicher per SSH-Schlüsselpaar auf euren Server und Diensten die ihr evt...

-

Telegram Linux Update Bot

Heute stelle Ich Euch ein lustige Variante vor, wie man von einem Telegram Linux Update Bot benachichtigt werden kann, sobald...

-

pfSense & opnSense Hardware Empfehlung

In diesem Artikel möchte Ich Euch eine kleine Hardware Empfehlung für einen eigene pfSense & oder opnSense Firewall Eigenbau vorstellen....

-

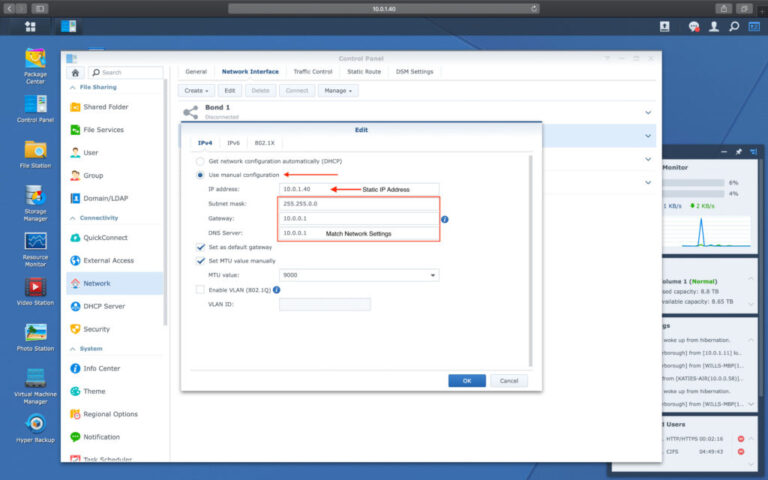

IP Adresse Synology NAS fixieren

In diesem Artikel erfahrt Ihr, wir die IP Adresse Eurer Synology NAS fixieren könnt. Das ist sehr wichtig, damit Eure...

-

Was ist eine Firewall

Eine Firewall ist im groben erst einmal ein digitales Abwehrsystem, das einzelne Rechner aber auch ganze Netzwerke vor unberechtigten Zugriffen...

-

Emails mit OpenPGP verschlüsseln

In diesem Artikel möchte ich Euch zeigen wie Ihr Eure Emails via Thunderbird einfach und sicher mit OpenPGP verschlüsseln könnt....

-

SSD in einer NAS sinnvoll?

Heute geht es um die Frage ob eine SSD in einem NAS besser oder gar sinnvoll ist. Habt Ihr eine...

-

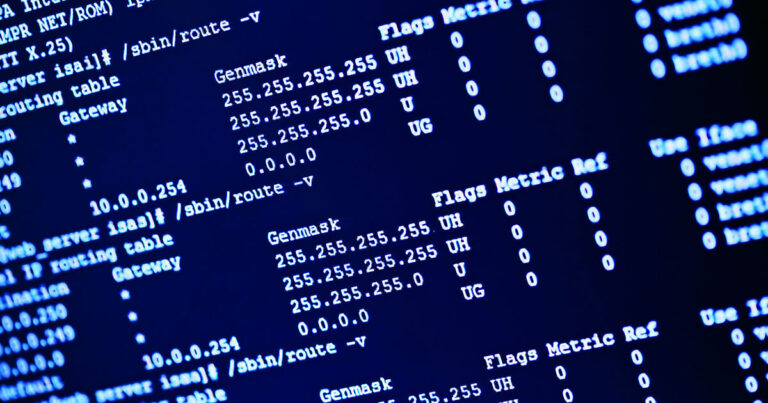

Netzwerkprotokolle Definition & Übersicht

In diesem Artikel geht es um Netzwerkprotokolle, Definition und einer groben Übersicht um Euer Netzwerk und das Internet ein klein...

-

Externes BackUp einer Synology NAS erstellen

In diesem Artikel erfahrt Ihr einiges zu Thema wie Ihr ein externes Backup einer Synology NAS erstellen könnt. Eine NAS...

-

Eigenen VPN Server mit Synology einrichten

In diesem Artikel geht es nun endlich darum, einen eigenen VPN Server mit einer Synology NAS einrichten zu können. Wie...

-

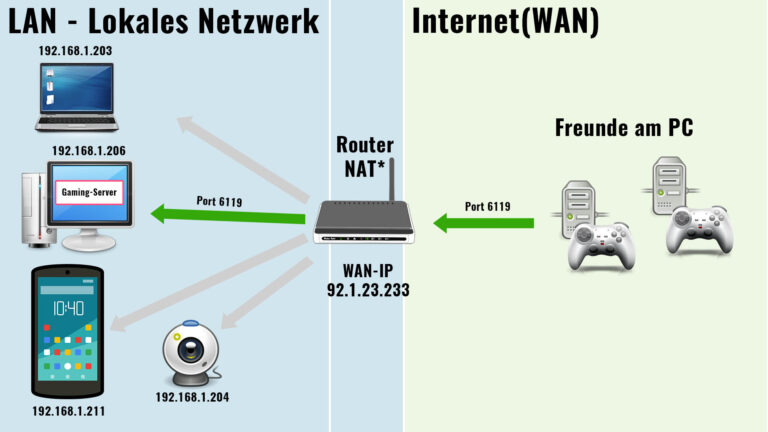

Port Weiterleitung für Dienste erstellen

In Diesem Artikel erfahrt Ihr wie Ihr Portweiterleitungen auf Swisscom oder UPC Modem erstellen könnt. Eine Portweiterleitung ist ist die...

-

Synology Ordner auf Linux Rechner direkt einbinden

In diesem Artikel zeige ich euch, wie ihr freigegebenen Synology-Ordner direkt in Linux Datein Explorer per NFS einbinden könnt. NFS bietet...

-

Was ist ein gutes BackUp

Grundsätze für ein gutes BackUp - die 3-2-1 Regel Der Grundsatz für ein gutes Back sind Drei Datenkopien, zwei Medien,...

-

Multi Account Containers für Firefox

Die Firefox Erweiterung Multi-Account Container ermöglicht euch, mehrere Identitäten in einem Browser zu verwenden und so zum Beispiel berufliche und...

-

Daten in der Cloud verschlüsseln

Daten in der Cloud verschlüsseln? Warum? Wer noch Angebote wie Google Drive, Microsoft One Drive oder Dropbox benutzt ist besser...

-

Die besten Extensions für den Firefox Browser

Privatsspähre Addons für Firefox, eine Auswahl an guter Plugins. Im heutigen Beitrag beschreibe Ich kurz die besten Privacy Extensions für...