Die BKA Timing-Attacke auf Tor: Eine technische Einordnung

Im September 2024 sorgte ein Bericht der ARD-Sendung Panorama für Aufsehen in der Privacy-Community: Das Bundeskriminalamt (BKA) soll über mehrere Jahre hinweg sogenannte Timing-Attacken gegen das Tor-Netzwerk durchgeführt haben, um Nutzer zu deanonymisieren. Die Schlagzeilen waren dramatisch, und schnell machte sich Verunsicherung breit: Ist Tor noch sicher? Kann man dem Netzwerk noch vertrauen?

Die Antwort auf diese Fragen ist differenzierter, als es die mediale Berichterstattung vermuten lässt. Dieser Artikel nimmt eine technische Einordnung der BKA-Operation vor und zeigt auf, warum Timing-Attacken zwar theoretisch möglich, in der Praxis aber äußerst aufwendig und für die allermeisten Tor-Nutzer kein realistisches Risiko darstellen.

Was ist eine Timing-Attacke

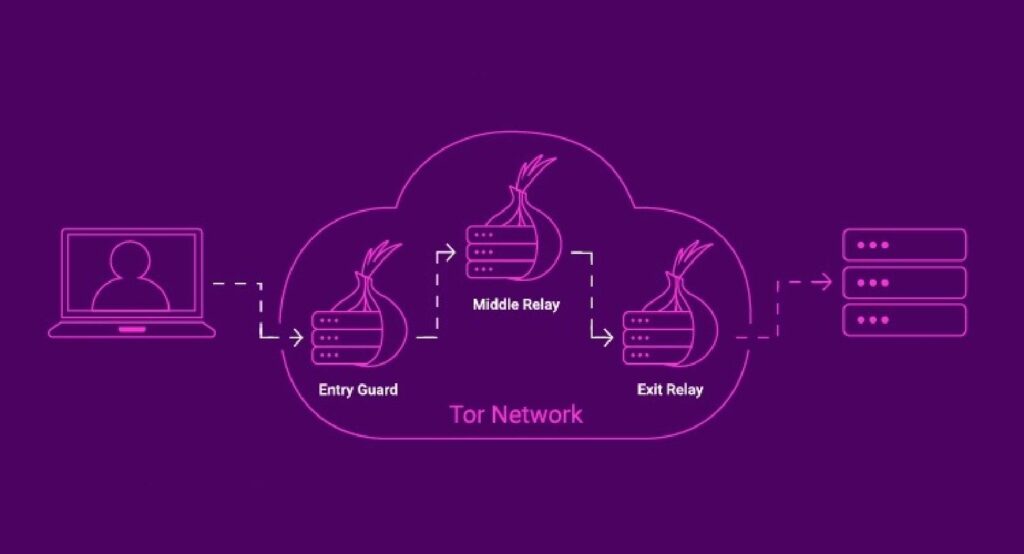

Um zu verstehen, was bei der BKA-Operation tatsächlich passiert ist, muss man zunächst das Grundprinzip einer Timing-Attacke verstehen. Tor funktioniert, indem es den Datenverkehr der Nutzer durch mehrere Server (sogenannte Relays oder Nodes) leitet, typischerweise über eine Kette von mindestens drei Servern:

- Entry Node (Guard): Der erste Server, mit dem der Nutzer sich verbindet

- Middle Node: Ein oder mehrere Zwischenserver

- Exit Node: Der letzte Server, der die Anfrage ins "normale" Internet (Clearnet) weiterleitet

Jede Verbindungsschicht ist verschlüsselt, sodass kein einzelner Server die gesamte Verbindung sehen kann. Das ist das Kernprinzip von Tor: Kein einzelner Akteur soll gleichzeitig wissen, wer etwas sendet und wohin es gesendet wird.

Eine Timing-Attacke versucht nun, diese Trennung aufzuheben, indem sie Datenpakete zeitlich korreliert. Die grundlegende Idee ist simpel: Wenn ein Angreifer sowohl den Entry Node als auch den Exit Node kontrolliert (oder zumindest überwachen kann), kann er die Zeitstempel der ein- und ausgehenden Datenpakete vergleichen. Stimmen die Timing-Muster überein, lässt sich mit hoher Wahrscheinlichkeit ableiten, dass beide Datenpakete zur selben Verbindung gehören.

Mathematisch und praktisch betrachtet

Forscher haben gezeigt, dass bereits einfache statistische Methoden wie die Analyse von Paket-Interarrival-Zeiten (die Zeit zwischen aufeinanderfolgenden Paketen) ausreichen können, um Verbindungen zu korrelieren. Algorithmen wie Mutual Information oder Frequency Analysis können verwendet werden, um charakteristische "Fingerabdrücke" im Datenverkehr zu identifizieren.

Konkret funktioniert eine Timing-Attacke in mehreren Schritten:

- Beobachtungsphase: Der Angreifer zeichnet über einen längeren Zeitraum Timing-Daten auf beiden Seiten auf – am Entry Node und am Exit Node (oder am Ziel-Server).

- Muster-Extraktion: Aus den Rohdaten werden charakteristische Merkmale extrahiert:

- Paketgrößen-Verteilung

- Burst-Muster (wann werden viele Pakete auf einmal gesendet?)

- Interarrival-Zeiten (Abstände zwischen Paketen)

- Gesamtvolumen über Zeitfenster

- Directional patterns (Upload vs. Download Verhältnisse)

- Korrelationsanalyse: Statistische Verfahren vergleichen die Muster von verschiedenen Verbindungen. Je höher die Übereinstimmung, desto wahrscheinlicher gehören beide Seiten zusammen.

- Konfidenz-Berechnung: Durch wiederholte Messungen und längere Beobachtungszeiträume kann die Sicherheit der Zuordnung erhöht werden.

Das Problem: Diese Attacken funktionieren umso besser, je mehr Traffic ein Angreifer überwachen kann und je weniger andere Verbindungen parallel laufen. Bei einem Netzwerk mit Millionen von Nutzern und tausenden von Nodes wird die Sache schnell kompliziert.

Ein praktisches Beispiel verdeutlicht die Komplexität: Stellt euch vor, ihr beobachtet einen Entry Node mit 100 aktiven Verbindungen und einen Exit Node mit 80 aktiven Verbindungen. Rein mathematisch ergeben sich daraus 8.000 mögliche Verbindungskombinationen. Selbst mit perfekten Timing-Daten ist es nicht trivial, die richtigen Paare zu finden – besonders wenn mehrere Nutzer gleichzeitig ähnliche Websites besuchen oder ähnliche Traffic-Muster erzeugen.

Die BKA-Operation im Detail

Was wissen wir?

Laut dem Panorama-Bericht und den Recherchen des Chaos Computer Clubs (CCC) hat das BKA zwischen 2019 und 2021 Timing-Attacken durchgeführt, um den Administrator der Darknet-Plattform "Boystown" zu identifizieren. Die Details der Operation wurden nie vollständig offengelegt, aber aus den verfügbaren Informationen lässt sich Folgendes rekonstruieren:

- Das BKA betrieb oder überwachte mehrere Tor-Nodes, sowohl Entry- als auch Middle-Nodes

- Die Zielperson nutzte eine veraltete Version der Software Ricochet, eines anonymen Chat-Programms, das über Tor läuft

- Durch wiederholte Verbindungsversuche erzwang das BKA, dass die Zielperson neue Tor-Circuits aufbaute

- Statistisch war es nur eine Frage der Zeit, bis einer dieser Circuits durch einen vom BKA kontrollierten Middle Node lief

- Sobald dies der Fall war, konnte das BKA durch Timing-Analyse den verwendeten Guard Node identifizieren

- Vom Guard Node aus konnte das BKA bei Telefónica (O2) die IP-Adresse des Nutzers erfragen

Der entscheidende Schwachpunkt: Veraltete Software

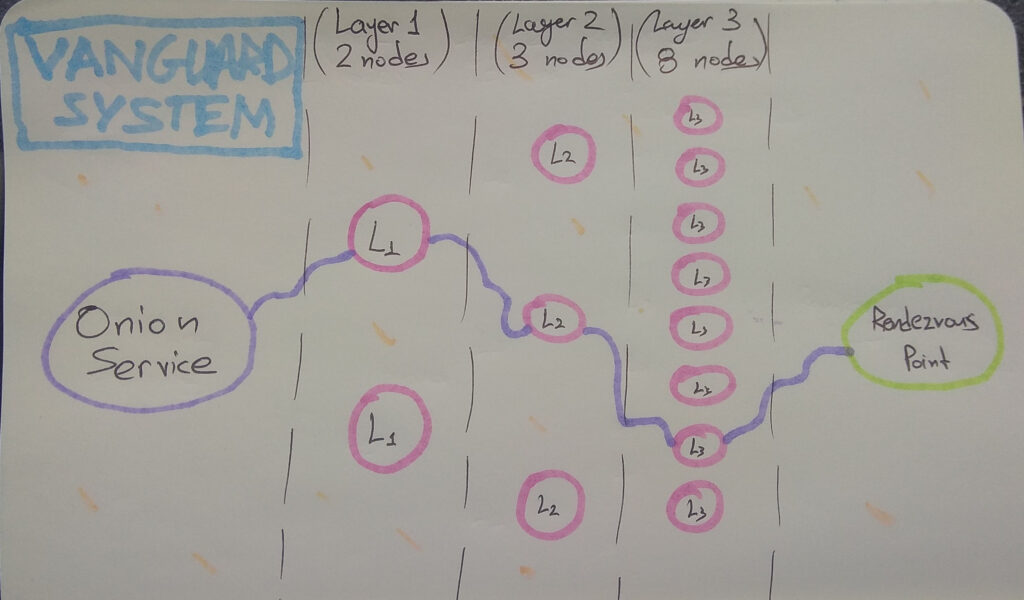

Das Tor Project selbst geht davon aus, dass die Deanonymisierung primär deshalb gelang, weil der Administrator eine veraltete Version von Ricochet verwendete, die vor 2022 entwickelt wurde. Diese Version enthielt noch keine Vanguards-lite-Technologie, die speziell gegen solche Guard-Discovery-Attacken entwickelt wurde.

Vanguards-lite funktioniert, indem es die Auswahl der Middle Nodes nicht mehr vollständig zufällig erfolgen lässt, sondern ein Set von festen "Vanguard"-Nodes definiert, die rotiert werden. Dadurch wird das "unendliche Würfelspiel" eliminiert, bei dem ein Angreifer einfach nur lange genug warten muss, bis sein kompromittierter Node ausgewählt wird.

Es ist deshalb spannend zu sehen, wie die meissten staatstreuen Medien von einem "schweren Schlag für das Tor Project" sprechen, obwohl der das Problem eigentlich der veraltet Ricochet Messenger das Problem war.

Der NDR sprach auch von einer erfolgreichen Unterwanderung von Tor, spricht aber auch nur die nur einen Bruchteil der wirklichen Geschehnisse an:

Der entscheidende Unterschied: Exit Nodes vs. Onion Services

Hier kommen wir zum Kern der Sache, der in der Berichterstattung oft untergeht: Die beschriebene Timing-Attacke funktioniert primär bei Verbindungen ins Clearnet, also wenn ein Exit Node verwendet wird.

Warum Exit Nodes das Problem sind

Wenn Nutzer über Tor auf normale Websites zugreifen (z.B. google.com oder wikipedia.org), verlässt ihr Datenverkehr das Tor-Netzwerk am Exit Node. An diesem Punkt ist der Datenverkehr entschlüsselt (zumindest soweit keine zusätzliche TLS-Verschlüsselung verwendet wird) und kann von einem Angreifer, der den Exit Node kontrolliert, vollständig eingesehen werden.

Kontrolliert ein Angreifer nun sowohl den Entry Node als auch den Exit Node, kann er:

- Am Entry Node sehen, wann bestimmte Datenpakete ins Tor-Netzwerk eingespeist werden

- Am Exit Node sehen, wann Datenpakete das Netzwerk verlassen und wohin sie gehen

- Durch Timing-Korrelation beide Enden der Verbindung zusammenführen

Onion-zu-Onion: Eine andere Liga

Die Situation ändert sich dramatisch, wenn man ausschließlich innerhalb des Tor-Netzwerks bleibt, also auf .onion-Websites (Hidden Services/Onion Services) zugreift. In diesem Fall:

- Es gibt keinen Exit Node – die Verbindung verlässt das Tor-Netzwerk niemals

- Beide Seiten sind anonymisiert – sowohl der Client als auch der Server sind über Tor erreichbar

- Die Verbindung erfolgt über einen Rendezvous Point – einen neutralen Treffpunkt im Netzwerk

- Ende-zu-Ende-Verschlüsselung bleibt durchgehend bestehen

Für eine erfolgreiche Timing-Attacke müsste ein Angreifer in diesem Szenario:

- Entweder den Guard Node des Clients UND den Guard Node des Servers kontrollieren

- Oder einen komplexeren Sybil-Angriff durchführen, bei dem er einen signifikanten Teil des Netzwerks kompromittiert

Das ist um Größenordnungen schwieriger als die "simple" Entry-Exit-Korrelation.

Warum Timing-Attacken kein Alltag sind

Ressourcenaufwand

Timing-Attacken sind keine "Script-Kiddie"-Angriffe. Sie erfordern:

- Infrastruktur: Der Angreifer muss mehrere Tor-Nodes betreiben oder Zugriff auf die Netzwerkinfrastruktur großer ISPs haben

- Zeit: Die Attacke kann Wochen oder Monate dauern, besonders bei Zielpersonen mit unregelmäßiger Aktivität

- Rechenleistung: Die Korrelation von Millionen von Datenpaketen über tausende von Verbindungen erfordert erhebliche Rechenkapazität

- Spezifisches Targeting: Man kann nicht einfach "alle Tor-Nutzer" deanonymisieren – jede Person muss individuell verfolgt werden

Staatliche Ressourcen erforderlich

Die BKA-Operation zeigt deutlich: Timing-Attacken sind ein Werkzeug, das realistisch nur von staatlichen Akteuren mit erheblichen Ressourcen eingesetzt werden kann. Ein durchschnittlicher Cyberkrimineller, eine Hackergruppe oder selbst ein Unternehmen haben nicht:

- Die rechtlichen Möglichkeiten, ISPs zur Herausgabe von IP-Adressen zu zwingen

- Die Infrastruktur, um dutzende Tor-Nodes zu betreiben

- Die Zeit und Geduld, eine monatelange Überwachung durchzuführen

- Das technische Know-how für hochkomplexe Traffic-Korrelations-Algorithmen

Statistik und Wahrscheinlichkeit

Das Tor-Netzwerk besteht Stand 2025 aus:

- Etwa 8.000 aktiven Relays

- Davon circa 2.500 Exit Nodes

- Über 2 Millionen täglichen Nutzern

Die Wahrscheinlichkeit, dass ein durchschnittlicher Tor-Nutzer zufällig eine Verbindung aufbaut, bei der sowohl Entry als auch Exit Node von einem Angreifer kontrolliert werden, ist extrem gering. Selbst wenn ein Angreifer 10% aller Nodes kontrollieren würde (was eine massive Investition wäre), läge die Wahrscheinlichkeit bei etwa 1%.

Für die überwiegende Mehrheit der Tor-Nutzer – Aktivisten, Journalisten, Menschen in repressiven Regimen, Privacy-Enthusiasten – sind Timing-Attacken kein realistisches Bedrohungsszenario.

Tor's Verteidigungsmaßnahmen

Das Tor Project arbeitet kontinuierlich daran, das Netzwerk gegen verschiedene Angriffsformen zu härten. Seit der Zeitperiode der BKA-Operation (2019-2021) wurden mehrere wichtige Verbesserungen implementiert:

1. Vanguards-lite (seit Juni 2022)

Vanguards-lite ist die wichtigste Gegenmaßnahme gegen Guard-Discovery-Attacken. Das System funktioniert wie folgt:

- Statt bei jedem Circuit-Aufbau zufällig neue Middle Nodes zu wählen, verwendet Tor einen Pool von 4 Layer-2-Guards

- Diese Guards werden über einen Zeitraum von etwa 2 Wochen verwendet (mit einer max(X,X)-Verteilung zwischen 1 und 22 Tagen)

- Dadurch wird die Wahrscheinlichkeit drastisch reduziert, dass ein Angreifer durch wiederholte Verbindungsversuche einen seiner Nodes in die Circuit-Kette bekommt

Vanguards-lite ist seit Tor 0.4.7 standardmäßig aktiviert für alle Onion-Service-Aktivitäten.

2. Full Vanguards (optional)

Für besonders sicherheitsbewusste Onion-Service-Betreiber gibt es "Full Vanguards", ein noch strengeres System:

- Es fügt eine dritte Layer von Guard-Nodes hinzu

- Circuits werden dadurch länger (mehr Hops), was die Latenz erhöht

- Die Rotation erfolgt über längere Zeiträume (Wochen bis Monate)

- Geeignet für langlebige, hochsichere Services

3. Circuit Padding und Timing-Obfuscation

Tor experimentiert mit verschiedenen Techniken, um Timing-Muster zu verschleiern:

- Packet Padding: Hinzufügen von Dummy-Daten, um Paketgrößen zu verschleiern

- Delayed Transmission: Künstliche Verzögerungen beim Senden von Paketen, um Timing-Muster aufzubrechen

- Traffic Morphing: Umformung von Traffic-Mustern, damit sie wie normaler HTTPS-Traffic aussehen

Diese Techniken befinden sich teilweise noch in der Forschungs- und Entwicklungsphase, da sie immer einen Trade-off zwischen Sicherheit und Latenz darstellen.

4. Netzwerk-Diversität

Das Tor Project arbeitet aktiv daran, die Diversität des Netzwerks zu erhöhen:

- Geografische Verteilung: Mehr Relays in verschiedenen Ländern

- Autonomous System (AS) Diversität: Verteilung über verschiedene ISPs und Hosting-Provider

- Malicious Relay Detection: Automatische Erkennung und Entfernung verdächtiger Nodes

5. Verbessertes Relay-Monitoring

Seit 2021 wurden die Mechanismen zur Erkennung von Angriffen deutlich verbessert:

- Anomalie-Erkennung bei Circuit-Patterns

- Überwachung von ungewöhnlichen Relay-Verhaltensweisen

- Schnellere Reaktion auf Sybil-Attacken (bei denen ein Angreifer viele Nodes auf einmal ins Netzwerk einschleust)

Praktische Empfehlungen für Tor-Nutzer

Was schützt zusätzlich?

- Tor Browser immer aktuell halten: Die neuesten Versionen enthalten alle Sicherheitsverbesserungen. Der Tor Browser aktualisiert sich in der Regel automatisch, aber es schadet nicht, regelmäßig zu überprüfen, ob ihr die neueste Version verwendet.

- Onion Services bevorzugen: Wann immer möglich, .onion-Versionen von Websites nutzen. Viele große Plattformen bieten mittlerweile Onion-Versionen an:

- New York Times: https://www.nytimes3xbfgragh.onion

- ProPublica: https://p53lf57qovyuvwsc6xnrppyply3vtqm7l6pcobkmyqsiofyeznfu5uqd.onion

- BBC: https://www.bbcweb3hytmzhn5d532owbu6oqadra5z3ar726vq5kgwwn6aucdccrad.onion

- DuckDuckGo: https://duckduckgogg42xjoc72x3sjasowoarfbgcmvfimaftt6twagswzczad.onion

- Bridges verwenden: Besonders in Regionen mit Tor-Blocking können Bridges zusätzliche Anonymität bieten. Sie verschleiern zusätzlich, dass ihr überhaupt Tor verwendet. Typen von Bridges:

- obfs4: Verschleiert Tor-Traffic als normalen HTTPS-Traffic

- Snowflake: Verwendet kurzlebige Proxys in Browsern freiwilliger Helfer

- meek: Tarnt Tor-Traffic als normale Verbindungen zu großen Cloud-Diensten (Azure, Google)

- Mehrschichtige Sicherheit: Kombiniert Tor mit anderen Privacy-Tools:

- VPN + Tor (umstritten, aber in manchen Szenarien sinnvoll)

- Tails OS (ein komplettes Betriebssystem, das nur über Tor kommuniziert)

- Whonix (isoliert den Tor-Client in einer separaten VM)

- Keine persönlichen Informationen preisgeben: Die beste technische Sicherheit nützt nichts, wenn man sich selbst identifiziert:

- Verwendet keine Accounts, die mit eurer realen Identität verknüpft sind

- Achtet auf Metadaten in hochgeladenen Dateien (EXIF-Daten in Fotos!)

- Vermeidet charakteristische Schreibstile oder Formulierungen

- Nutzt keine personalisierten Services (Social Media, Cloud-Storage)

- Langlebige Verbindungen vermeiden: Je länger eine Verbindung besteht, desto mehr Daten stehen für Korrelationsangriffe zur Verfügung. Das Tor-Netzwerk wechselt automatisch alle 10 Minuten die Circuits, aber bei sehr langen Sessions (mehrere Stunden) sollte man den Browser neu starten.

- JavaScript mit Bedacht verwenden: Der Tor Browser bietet verschiedene Sicherheitsstufen:

- Standard: JavaScript aktiviert (für normale Websites)

- Safer: JavaScript auf HTTPS-Sites deaktiviert, wo nicht unbedingt nötig

- Safest: JavaScript komplett deaktiviert (sicherste Option, aber viele Websites funktionieren nicht mehr)

- Sichere Kommunikation über Tor: Wenn ihr über Tor kommuniziert:

- Verwendet Ende-zu-Ende-verschlüsselte Messenger (Signal über Tor, Ricochet-Refresh)

- Vermeidet E-Mail über Exit Nodes (nutzt Onion-Mail-Services oder PGP)

- Seid euch bewusst, dass Exit Nodes unverschlüsselten Traffic mitlesen können

Spezielle Hinweise für hochsensible Anwendungsfälle

Wer wirklich maximale Sicherheit braucht (Whistleblower, Journalisten in Kriegsgebieten, politische Aktivisten unter autoritären Regimen), sollte zusätzlich beachten:

- Dedizierte Hardware: Verwendet einen separaten Computer nur für Tor-Aktivitäten

- Öffentliche Netze: Verbindet euch von wechselnden Orten aus (Cafés, Bibliotheken)

- Timing-Variation: Vermeidet regelmäßige Muster bei der Tor-Nutzung

- Professionelle Beratung: Organisationen wie die Electronic Frontier Foundation (EFF) oder das Tor Project selbst bieten Sicherheitsberatung an

Was ist realistisch gefährlich?

Für die allermeisten Nutzer sind folgende Bedrohungen relevanter als Timing-Attacken:

- Browser-Fingerprinting: Identifizierung durch einzigartige Browser-Konfigurationen

- JavaScript-basierte Angriffe: Ausnutzung von Sicherheitslücken

- Phishing und Social Engineering: Die klassischen menschlichen Schwachstellen

- Exit-Node-Überwachung: Kompromittierte Exit Nodes, die unverschlüsselten Traffic abfangen

- Operational Security (OpSec) Fehler: Versehentliches Preisgeben von Identitätsinformationen

Einordnung der medialen Berichterstattung

Die Berichterstattung über die BKA-Operation war zweifellos wichtig und hat eine berechtigte Diskussion über die Grenzen von Tor angestoßen. Allerdings muss man konstatieren, dass die Darstellung teilweise irreführend war:

Was die Medien richtig berichtet haben:

- Es ist staatlichen Behörden mit erheblichen Ressourcen gelungen, Tor-Nutzer zu deanonymisieren

- Timing-Attacken sind technisch möglich und wurden erfolgreich durchgeführt

- Das Tor-Netzwerk ist nicht absolut unknackbar

Was in der Berichterstattung zu kurz kam:

- Die Attacke richtete sich gegen eine veraltete Software (Ricochet), die seit 2022 durch eine sichere Version ersetzt wurde

- Der enorme Ressourcenaufwand und die Dauer der Operation

- Die spezifischen Umstände (langlebige Verbindung, Onion Service mit niedriger Nutzerzahl)

- Die Tatsache, dass Onion-zu-Onion-Verbindungen deutlich schwerer anzugreifen sind als Clearnet-Verbindungen

- Die zahlreichen Verbesserungen, die Tor seit 2019-2021 implementiert hat

Die Gefahr der Delegitimierung

Es ist nachvollziehbar, dass Berichte über erfolgreiche Deanonymisierungen Unsicherheit erzeugen. Gleichzeitig besteht die Gefahr, dass Menschen, die auf Anonymität angewiesen sind – Whistleblower, Journalisten in autoritären Staaten, Aktivisten – abgeschreckt werden und auf schlechtere oder gar keine Anonymisierungslösungen zurückgreifen.

Die Realität ist: Tor ist nach wie vor das beste verfügbare Werkzeug für Online-Anonymität. Keine andere Technologie bietet eine vergleichbare Kombination aus Benutzerfreundlichkeit, Netzwerkgröße und technischer Robustheit. Perfekt ist es nicht – das ist keine Technologie. Aber für die überwältigende Mehrheit der Bedrohungsszenarien ist Tor mehr als ausreichend.

Die Rolle verschiedener Bedrohungsakteure

Es ist wichtig, zwischen verschiedenen Typen von Angreifern zu unterscheiden:

Globale staatliche Akteure (NSA, BKA, etc.)

Diese haben die Ressourcen für Timing-Attacken, aber:

- Ihre Kapazitäten sind begrenzt

- Sie müssen sich auf hochwertige Ziele konzentrieren

- Sie unterliegen (zumindest in Demokratien) rechtlichen Beschränkungen

- Sie setzen solche Methoden nur bei schweren Verbrechen ein

Autoritäre Regime

Diese können ebenfalls Timing-Attacken durchführen, haben aber oft:

- Weniger technisches Know-how

- Beschränkten Zugriff auf internationale Netzwerkinfrastruktur

- Andere, einfachere Überwachungsmethoden zur Verfügung (z.B. lokale ISP-Überwachung)

Kriminelle und Hackergruppen

Für diese ist eine Timing-Attacke in den allermeisten Fällen:

- Zu aufwendig

- Zu teuer

- Zu zeitintensiv

- Rechtlich zu riskant (eigene Tor-Nodes zu betreiben macht angreifbar)

Unternehmen und Werbeindustrie

Für Tracking-Zwecke sind:

- Browser-Fingerprinting viel effektiver

- Cookie-basierte Methoden ausreichend

- Timing-Attacken völlig unpraktikabel

Technische Entwicklungen und Zukunft

Die Forschung an anonymen Netzwerken steht nicht still. Einige vielversprechende Entwicklungen:

Verbesserte Traffic-Obfuscation

Forscher arbeiten an Systemen wie MUFFLER, die Egress-Traffic dynamisch verschleiern, um Korrelationsangriffe zu erschweren. Der Overhead bleibt dabei minimal – ein entscheidender Faktor für die Praktikabilität.

AI-resistente Anonymität

Interessanterweise könnte KI sowohl Bedrohung als auch Lösung sein:

- Bedrohung: KI-basierte Timing-Analyse könnte präziser werden

- Lösung: KI könnte auch verwendet werden, um Traffic-Muster dynamisch anzupassen und menschliches Verhalten zu simulieren

Quantum-resistente Kryptographie

Obwohl Quantencomputer noch keine unmittelbare Bedrohung darstellen, arbeitet Tor bereits an der Integration von Post-Quantum-Kryptographie, um auch gegen zukünftige Bedrohungen gewappnet zu sein.

Verbesserte Netzwerk-Messungen

Projekte wie FlashFlow haben gezeigt, dass Tor die Kapazität seiner Relays bisher um etwa 50% unterschätzt. Bessere Messungen könnten zu einer deutlich höheren Netzwerk-Performance führen.

Fazit: Tor ist und bleibt sicher

Nach dieser detaillierten technischen Analyse lässt sich festhalten:

- Timing-Attacken sind möglich, aber alles andere als trivial durchzuführen

- Sie erfordern massive Ressourcen, die nur staatliche Akteure aufbringen können

- Die meisten Nutzer sind kein Ziel für solch aufwendige Operationen

- Moderne Tor-Versionen sind deutlich besser geschützt als die Software, die 2019-2021 verwendet wurde

- Onion-zu-Onion-Verbindungen sind erheblich sicherer als Clearnet-Zugriffe über Exit Nodes

- Kontinuierliche Verbesserungen machen das Netzwerk stetig robuster

Die BKA-Operation zeigt nicht, dass Tor "unsicher" ist, sondern dass keine Anonymisierungstechnologie absolute Sicherheit bieten kann – besonders nicht gegen Gegner mit nahezu unbegrenzten Ressourcen. Aber genau darauf war Tor auch nie ausgelegt.

Tor schützt gegen die allermeisten Bedrohungen:

- Kommerzielle Überwachung und Tracking

- Lokale Netzwerk-Überwacher (ISPs, Arbeitgeber)

- Kriminelle, die an euren Daten interessiert sind

- Autoritäre Regime mit begrenzten technischen Fähigkeiten

- Zensur und Geoblocking

Wer als durchschnittlicher Nutzer Tor verwendet, um seine Privatsphäre zu schützen, seine Meinung frei zu äußern oder auf zensierte Inhalte zuzugreifen, kann dies weiterhin mit sehr hoher Sicherheit tun. Wer allerdings plant, eine internationale Kinderpornographie-Plattform zu betreiben und dabei veraltete Software zu verwenden, sollte sich nicht wundern, wenn internationale Strafverfolgungsbehörden erhebliche Ressourcen aufwenden, um ihn zu finden – und das ist auch gut so.

Die entscheidende Botschaft: Lasst euch nicht verunsichern. Tor ist nach wie vor das beste Werkzeug für Online-Anonymität. Aktualisiert eure Software, verwendet Onion Services wo möglich, und denkt daran, dass technische Sicherheit nur ein Teil guter OpSec ist. Der Rest liegt bei euch.

Quellen und weiterführende Links

- Tor Project Statement zur BKA-Operation: https://blog.torproject.org

- Vanguards-lite Spezifikation: https://spec.torproject.org/vanguards-spec

- Tor Metrics (aktuelle Netzwerk-Statistiken): https://metrics.torproject.org

- Chaos Computer Club Stellungnahme

- Akademische Forschung zu Timing-Attacken und Gegenmaßnahmen

- Analyse von The Morpheus: https://www.youtube.com/watch?v=YOJabNSX4V4