BitLocker-Skandal: Microsoft liefert eure Festplattenschlüssel an das FBI

Microsoft hat erneut bestätigt, was Datenschutzaktivisten seit Jahren befürchten: Der Konzern händigt auf gerichtliche Anordnung BitLocker-Verschlüsselungsschlüssel an US-Behörden aus. Damit erhalten FBI und Co. Zugriff auf komplett verschlüsselte Systeme – ein direkter Angriff auf eure Privatsphäre, der durch eine fatale Designentscheidung von Microsoft erst möglich wird.

Der Fall: FBI erhält Vollzugriff auf verschlüsselte Laptops

Im US-Außengebiet Guam ermittelten Bundesrichter gegen Verdächtige, die sich angeblich am Covid-Hilfsprogramm bereichert hatten. Die Beweise sollten drei Laptops liefern – verschlüsselt mit BitLocker. Statt an der Verschlüsselung zu scheitern, forderten die Ermittler per Gerichtsbeschluss die Schlüssel direkt von Microsoft an. Der Konzern lieferte bereitwillig. Pro Jahr soll es etwa 20 solcher Fälle geben – Tendenz vermutlich steigend.

Was hier so technisch klingt, ist ein fundamentaler Bruch des Verschlüsselungsversprechens: Festplattenverschlüsselung soll eure Daten vor unbefugtem Zugriff schützen. Wenn aber der Hersteller der Verschlüsselungssoftware selbst Zugang zu euren Schlüsseln hat und diese auf Anfrage herausgibt, dann ist die Verschlüsselung wertlos.

Das eigentliche Problem: Microsoft speichert eure Schlüssel standardmäßig in der Cloud

Das Kernproblem liegt in Microsofts Systemarchitektur. Bei der Installation von Windows 10 und 11 werdet ihr standardmäßig aufgefordert, euch mit einem Microsoft-Konto anzumelden. Was Microsoft euch dabei verschweigt: Euer BitLocker-Wiederherstellungsschlüssel landet automatisch und ungefragt in der Microsoft-Cloud. Unverschlüsselt. Für Microsoft – und damit für US-Behörden – jederzeit zugänglich.

Diese „Komfort-Funktion" ist standardmäßig aktiviert. Die meisten Nutzer haben keine Ahnung, dass ihre vermeintlich sichere Festplattenverschlüsselung durch diese Hintertür komplett ausgehebelt wird. Microsoft begründet dies mit der Benutzerfreundlichkeit: Wer seinen Schlüssel verliert, kann so einfacher auf seine Daten zugreifen. Die Wahrheit ist: Ihr verliert die Kontrolle über eure eigenen Daten.

Microsoft selbst räumt das Risiko in einer Stellungnahme ein: „Wenn die Wiederherstellung von Schlüsseln einfach ist, besteht auch das Risiko eines ungewollten Zugangs." Trotzdem bleibt die Cloud-Speicherung der Schlüssel der Standard. Die Verantwortung wird heuchlerisch auf euch abgewälzt: „Kunden sind in der besten Position, um zu entscheiden, wie sie ihre Schlüssel verwalten" – nur dass die meisten Kunden nicht einmal wissen, dass diese Entscheidung getroffen wird.

Massenüberwachung durch Design: Microsoft ermöglicht Behördenzugriff auf Millionen Geräte

Die Dimension dieses Problems wird deutlich, wenn man sich die Verbreitung von Windows ansieht. Hunderte Millionen Geräte weltweit nutzen BitLocker mit aktivierter Cloud-Schlüssel-Speicherung. Das bedeutet: Microsoft und damit potentiell auch US-Behörden haben theoretisch Zugang zu den Festplatten von Millionen Menschen – Privatpersonen, Unternehmen, Behörden, Journalisten, Aktivisten.

Kryptographie-Experte Matt Green von der Johns Hopkins University bringt es auf den Punkt: „Das sind private Daten auf privaten Computern und Microsoft hat die architektonische Entscheidung getroffen, einen Zugang zu diesen Daten zu haben." Green hebt hervor, dass Microsoft damit alleine steht: Apple und Google implementieren ihre Verschlüsselungssysteme ohne zentrale Zugangsmöglichkeiten.

Das FBI-Beispiel zeigt: Wenn Behörden die Möglichkeit haben, nutzen sie diese auch. Besonders problematisch: Mit den BitLocker-Schlüsseln erhalten Ermittler Zugriff auf das komplette Gerät – nicht nur auf die Daten, die für den jeweiligen Fall relevant sind. Ein digitaler Generalschlüssel für euer gesamtes digitales Leben.

NSAKEY: Microsoft und die NSA – eine lange Geschichte der Zusammenarbeit

Die aktuelle BitLocker-Kontroverse ist kein Einzelfall, sondern reiht sich in eine lange Geschichte fragwürdiger Kooperationen zwischen Microsoft und US-Geheimdiensten ein. 1999 entdeckte der Kryptographie-Experte Andrew D. Fernandes eine Variable namens „_NSAKEY" in Windows NT 4.0 – einen 1024-Bit öffentlichen Schlüssel mit direktem Bezug zur National Security Agency (NSA).

Die Entdeckung löste massive Spekulationen aus: Hatte die NSA eine Hintertür in Windows eingebaut? Microsoft dementierte vehement und behauptete, der Name stamme lediglich daher, dass die NSA die technische Prüfbehörde für US-Kryptographie-Exportkontrollen sei. Die Erklärung überzeugte Sicherheitsexperten nicht. Besonders brisant: In Windows 2000 wurde ein dritter, nicht dokumentierter Schlüssel gefunden, der laut Sicherheitsforscher Dr. Nicko van Someren „fishy" aussah.

Die Parallelen zum aktuellen BitLocker-Skandal sind offensichtlich: Damals wie heute geht es um kryptographische Schlüssel in Windows-Systemen, damals wie heute gibt es Verbindungen zu US-Geheimdiensten, und damals wie heute versucht Microsoft, die Vorwürfe herunterzuspielen.

https://en.wikipedia.org/wiki/NSAKEY

Senator Wyden: „Unverantwortlich, Produkte auszuliefern, die heimliches Ausliefern von Nutzerdaten ermöglichen"

Die politische Kritik ist eindeutig. Ron Wyden, demokratischer Senator und bekannter Datenschutzaktivist, verurteilt Microsofts Vorgehen scharf: Für Tech-Konzerne sei es unverantwortlich, Produkte auszuliefern, die das heimliche Ausliefern von Nutzerdaten ermöglichen.

Auch Windows Central bezeichnet es als „schockierend", dass Microsoft die BitLocker-Schlüssel ungesichert in Nutzerkonten hinterlegt. Nutzer würden bei der Installation aktiv dazu hingeleitet, das Schlüssel-Backup zu aktivieren – ohne über die massiven Risiken für ihre Privatsphäre aufgeklärt zu werden. Das ist keine Fahrlässigkeit, das ist System.

Apple und Google: Kein Grund zum Jubeln – auch sie kooperieren mit Behörden

Die Tech-Industrie präsentiert sich gerne als Verteidiger eurer Privatsphäre. Die Realität sieht anders aus. Zwar lieferte sich Apple 2016 einen medienwirksamen Rechtsstreit mit dem FBI um das iPhone des San Bernardino-Attentäters – doch hinter den Kulissen ist die Geschichte wesentlich schmutziger.

Was die meisten nicht wissen: Apple händigt seit Jahren bereitwillig iCloud-Backup-Daten an US-Behörden aus. Laut eigenen Transparenzberichten übergab Apple allein in der ersten Hälfte eines Jahres in 1.568 Fällen Nutzerdaten an die Regierung. Der Grund: iCloud-Backups waren bis 2022 nicht Ende-zu-Ende verschlüsselt – Apple hatte die Schlüssel und konnte auf richterliche Anordnung zugreifen.

Noch brisanter: 2018 plante Apple, iCloud-Backups endlich vollständig Ende-zu-Ende zu verschlüsseln. Nach Gesprächen mit dem FBI ließ Apple das Projekt fallen. Reuters berichtete, dass Apple "überzeugt" wurde von den Argumenten der Behörden. Die angebliche Datenschutz-Ikone knickte ein, um es sich nicht mit dem FBI zu verscherzen.

Erst Ende 2022 – vier Jahre später – führte Apple "Advanced Data Protection" ein, mit echter Ende-zu-Ende-Verschlüsselung für iCloud. Der Haken: Es ist ein Opt-In Feature. Standardmäßig landen eure iCloud-Backups weiterhin unverschlüsselt auf Apples Servern, zugänglich für Behörden mit Gerichtsbeschluss.

Google steht nicht besser da. Der Konzern baute 2009 eine Backdoor in Gmail, um Behörden bei gültigen Gerichtsbeschlüssen Zugriff zu gewähren. Diese Backdoor wurde von chinesischen Hackern ausgenutzt, um auf sensible US-Überwachungsziele zuzugreifen – ein perfektes Beispiel dafür, warum Hintertüren niemals sicher sind. Sicherheitsexperte Bruce Schneier bestätigte: "Die chinesischen Hacker nutzten genau die Backdoor, die für US-Behörden geschaffen wurde."

Gmail-Emails werden unbegrenzt gespeichert und bei Bedarf an Behörden herausgegeben. Googles automatische Email-Auswertung für Werbezwecke ist dabei nur die Spitze des Eisbergs. Google nutzt eure Daten auch in eigenen Rechtsstreitigkeiten: Im Waymo-vs-Uber-Fall präsentierte Google die Suchverläufe eigener Ex-Mitarbeiter vor Gericht – Suchanfragen wie "wie lösche ich Google Drive Dateien permanent von meinem Computer" wurden gegen sie verwendet.

Die bittere Wahrheit: Alle großen US-Tech-Konzerne kooperieren mit Behörden, wenn es darauf ankommt. Der Unterschied zu Microsoft ist graduell, nicht prinzipiell. Während Microsoft eure BitLocker-Schlüssel standardmäßig in der Cloud speichert, tut Apple dasselbe mit iCloud-Backups (außer ihr aktiviert manuell Advanced Data Protection). Während Microsoft auf richterliche Anordnung Schlüssel herausgibt, tut Apple dasselbe mit Backup-Daten.

Microsoft ist nicht die einzige Gefahr – es ist nur die offensichtlichste. Wer seine Daten wirklich schützen will, darf sich nicht auf das Marketing von Tech-Konzernen verlassen, egal ob Microsoft, Apple oder Google. Die einzige verlässliche Lösung ist echte, lokale Verschlüsselung ohne Cloud-Speicherung – wie sie LUKS unter Linux bietet.

Microsoft behauptet seit 2013, Hintertüren abgelehnt zu haben – die Realität sieht anders aus

Microsoft betont öffentlich, dass US-Sicherheitsbehörden bereits 2013 den Einbau einer Hintertür in BitLocker gefordert hätten und man sich dem verweigert habe. Diese Aussage klingt nach Widerstand gegen staatliche Überwachung – ist aber blanker Hohn angesichts der Tatsachen.

Wozu eine zusätzliche Hintertür einbauen, wenn die vorhandene Architektur bereits vollständigen Zugriff ermöglicht? Indem Microsoft eure BitLocker-Schlüssel standardmäßig in seiner Cloud speichert, hat der Konzern faktisch eine Hintertür geschaffen – nur dass diese nicht als solche bezeichnet werden muss. Die öffentliche Verweigerungshaltung ist PR, die Praxis ist Massenüberwachungsinfrastruktur.

LUKS unter Linux: So geht echte Verschlüsselung

Die gute Nachricht: Es gibt Alternativen. Unter Linux-Systemen kommt standardmäßig LUKS (Linux Unified Key Setup) zum Einsatz – ein Open-Source-Verschlüsselungssystem, das echte Sicherheit bietet.

Der fundamentale Unterschied: Bei LUKS bleiben alle Schlüssel ausschließlich auf eurem eigenen System. Es gibt keine Cloud-Speicherung, keine automatische Übertragung, keine zentrale Stelle, die Zugriff hat. Euer Schlüssel existiert nur auf eurer Hardware – und damit habt ihr die vollständige Kontrolle.

LUKS basiert auf dem dm-crypt-Kernel-Modul und setzt auf bewährte Verschlüsselungsalgorithmen wie AES. Der gesamte Code ist Open Source, kann von Sicherheitsforschern weltweit überprüft werden und wird von der Community kontinuierlich auf Schwachstellen untersucht. Das Gegenteil von Microsofts geschlossener, intransparenter BitLocker-Implementierung.

Die Einrichtung von LUKS erfolgt bei den meisten Linux-Distributionen (Ubuntu, Fedora, Debian, etc.) bereits während der Installation. Ihr wählt ein starkes Passwort – fertig. Kein Microsoft-Konto, keine Cloud, keine Hintertüren. Die Verschlüsselung ist standardmäßig so stark, dass selbst Geheimdienste mit massiver Rechenleistung eure Daten nicht entschlüsseln können – vorausgesetzt, ihr nutzt ein sicheres Passwort.

LUKS unterstützt außerdem Multiple-Key-Slots: Ihr könnt mehrere Passwörter oder Schlüsseldateien für denselben verschlüsselten Container einrichten, etwa für verschiedene Teammitglieder. Ihr könnt Schlüssel jederzeit hinzufügen oder entfernen, ohne die gesamte Partition neu verschlüsseln zu müssen. Echte Kontrolle, echte Flexibilität. Es können auch nachträglich Ordner mit LUKS verschlüsselt werden.

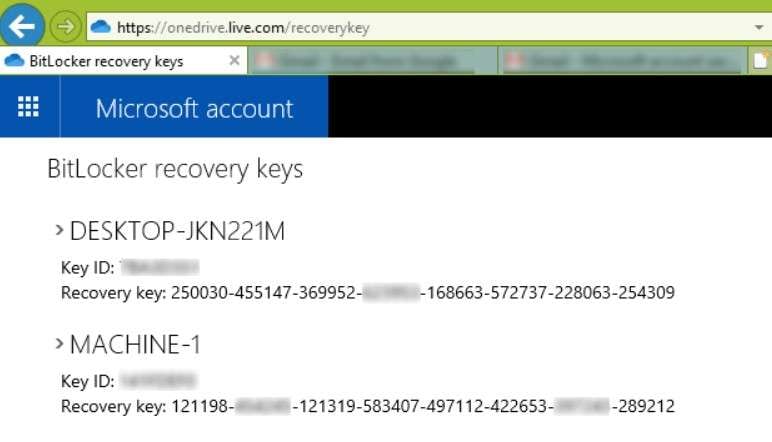

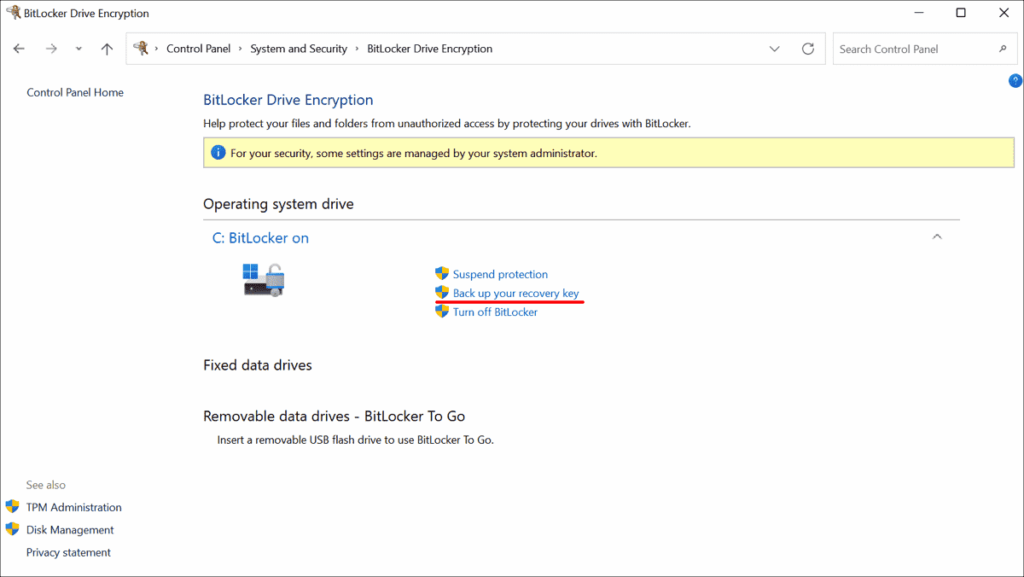

Wie überprüft ihr, ob euer BitLocker-Schlüssel in der Microsoft-Cloud liegt

Falls ihr Windows nutzt, solltet ihr sofort überprüfen, ob Microsoft euren BitLocker-Schlüssel gespeichert hat:

- Meldet euch bei eurem Microsoft-Konto an (account.microsoft.com)

- Navigiert zu „Geräte" und dann zu „BitLocker-Wiederherstellungsschlüssel"

- Wenn dort Schlüssel aufgelistet sind, hat Microsoft Vollzugriff auf eure verschlüsselten Festplatten

Die Funktion lässt sich deaktivieren – allerdings müsst ihr eure BitLocker-Schlüssel dann selbst sicher verwahren. Verliert ihr sie, sind eure Daten unwiederbringlich verloren. Das ist der Preis echter Sicherheit: Eigenverantwortung statt bequemer Überwachung. Leider ist es jedoch fraglich, ob die Keys dann auch wirklich von den Servern gelöscht sind, die Antwort darauf, kann sich jeder selber geben..

Die bessere Lösung: Steigt auf Linux mit LUKS um. Open Source, transparent, sicher.

Trump 2.0: Die nächste Runde im Crypto-Krieg

Mit Donald Trumps Rückkehr ins Weiße Haus im Januar 2025 dürfte das Thema Verschlüsselung und Behördenzugriff wieder auf die politische Agenda rücken. Trump attackierte bereits in seiner ersten Amtszeit Tech-Konzerne wegen ihrer Verschlüsselungssysteme – insbesondere Apple.

Die entscheidende Frage: Wird Microsoft unter einer Trump-Administration noch stärker unter Druck geraten, den Behördenzugriff auszuweiten? Oder wird Microsoft – wie in der Vergangenheit – bereitwillig kooperieren, während sich andere Konzerne wehren?

Für euch als Nutzer bedeutet das: Die Bedrohung für eure Privatsphäre durch staatliche Überwachung wird nicht abnehmen. Im Gegenteil. Umso wichtiger ist es, jetzt auf echte Verschlüsselung zu setzen – auf Systeme, die technisch keine Hintertüren ermöglichen.

Soll ich Bitlocker deaktivieren

Nein, Bitlocker ist ein Schutz gegen Datendiebstahl durch physischen Zugriff auf eure Hardware. Solltet ihr den Laptop verlieren, oder wird dieser gestohlen, ist Bitlocker ein effektiver Schutz gegen Zugriff auf die Daten durch unbefugte Dritte. Jemand der die Festplatte ausbaut, hat somit keinen Zugriff auf die Daten auf der verschlüsselten Festplatte. Ohne Bitlocker kann jeder, der die Platte ausbaut, eure Daten kinderleicht auslesen.

Fazit: Microsofts BitLocker ist Sicherheitstheater, kein Schutz

BitLocker mit aktivierter Cloud-Speicherung ist keine Verschlüsselung im eigentlichen Sinne – es ist Sicherheitstheater. Es vermittelt euch ein falsches Gefühl von Sicherheit, während eure Daten für Microsoft und US-Behörden jederzeit zugänglich bleiben.

Die Geschichte von NSAKEY bis zur aktuellen FBI-Affäre zeigt: Microsoft hat eine lange Tradition der Kooperation mit Geheimdiensten. Der Konzern trifft bewusst Architekturentscheidungen, die Massenüberwachung ermöglichen, und schiebt die Verantwortung heuchlerisch auf euch als Nutzer ab.

Echte Sicherheit gibt es nur mit echter Verschlüsselung. LUKS unter Linux bietet genau das: Open Source, transparent, ohne Hintertüren. Eure Schlüssel bleiben auf eurem System, unter eurer Kontrolle. Kein Konzern, keine Behörde, niemand hat Zugriff – außer ihr selbst.

Weiterführende Links:

- LUKS-Dokumentation: https://gitlab.com/cryptsetup/cryptsetup

- EFF Guide: Surveillance Self-Defense

- Microsofts BitLocker-Schlüssel https://account.microsoft.com/devices überprüfen:

Hinweis: Ihr könnt bei uns in den Kommentaren gerne eure Erfahrungen mit BitLocker oder LUKS teilen. Habt ihr bereits auf Linux umgestellt? Welche Hürden gab es? Lasst es uns wissen!

Ekelhafter Verein