Sicher downloaden mit Prüfsummenvergleich auf Linux

Heute schauen wir uns an, wie wir sicher Dateien downloaden können in dem wir einen Prüfsummenvergleich auf unserem Linux System durchführen. In der digitalen Welt, in der wir leben, ist die Sicherheit unserer Daten und Systeme von höchster Wichtigkeit. Eine der Schlüsseltechnologien, um die Integrität und Authentizität von Dateien zu gewährleisten, sind Prüfsummen. Prüfsummen, auch bekannt als Hash-Werte, sind das Ergebnis eines kryptographischen Prozesses, bei dem durch einen spezifischen Algorithmus – wie SHA-256, MD5 oder SHA-1 – aus einer Eingabedatei eine eindeutige Zeichenkette erzeugt wird. Die Einzigartigkeit der Prüfsumme liegt in ihrer Sensitivität; selbst die kleinste Änderung an der Datei resultiert in einer völlig anderen Prüfsumme. Dieses Merkmal macht Prüfsummen zu einem mächtigen Werkzeug, um die Unversehrtheit von Daten zu überprüfen.

Was sind Prüfsummen

Prüfsummen, auch bekannt als Hash-Werte, sind digitale Fingerabdrücke, die durch die Anwendung eines Hash-Algorithmus auf eine Datei oder Datenmenge erzeugt werden. Ein Hash-Algorithmus ist eine mathematische Funktion, die Eingabedaten beliebiger Größe nimmt und daraus eine Ausgabe (die Prüfsumme) erzeugt, die eine feste Länge hat. Bekannte Beispiele für Hash-Algorithmen sind MD5, SHA-1 und SHA-256.

Die Berechnung einer Prüfsumme erfolgt in mehreren Schritten:

- Eingabe: Der Hash-Algorithmus nimmt die Eingabedatei und verarbeitet sie in Blöcken fester Größe.

- Verarbeitung: Jeder Block der Daten durchläuft eine Reihe von mathematischen und logischen Operationen, die spezifisch für den gewählten Hash-Algorithmus sind. Diese Operationen sind so konzipiert, dass sie hochsensibel auf Änderungen in den Eingabedaten reagieren.

- Ausgabe: Nachdem alle Datenblöcke verarbeitet wurden, erzeugt der Algorithmus eine Ausgabe von fester Länge – die Prüfsumme. Diese Zeichenfolge scheint zufällig, ist aber vollständig durch die Eingabedaten bestimmt.

Die Stärke der Prüfsumme liegt in ihrer Einzigartigkeit und Sensitivität: Theoretisch führt jede noch so kleine Änderung in der Eingabedatei zu einer komplett anderen Prüfsumme. Dies macht Prüfsummen extrem nützlich für die Überprüfung der Datenintegrität, da man durch den Vergleich der Prüfsummen schnell feststellen kann, ob zwei Versionen einer Datei identisch sind oder nicht.

Welche Vorteile bietet das überprüfen der Prüfsummen von Downloads

Der Einsatz von Prüfsummen beim Download von Software bietet mehrere Vorteile. Erstens ermöglichen sie die Verifikation, dass die heruntergeladene Datei exakt mit der vom Anbieter bereitgestellten Datei übereinstimmt, was bedeutet, dass sie während der Übertragung nicht verändert oder beschädigt wurde. Zweitens bieten Prüfsummen Schutz gegen bösartige Manipulationen. Angreifer könnten versuchen, Software-Downloads zu infizieren, um Malware auf den Systemen unwissender Nutzer zu installieren. Durch die Überprüfung der Prüfsumme kann solchen Sicherheitsbedrohungen effektiv vorgebeugt werden. Drittens fördern Prüfsummen das Vertrauen in die Herkunft der Software, da sie bestätigen, dass die Datei direkt vom offiziellen Anbieter stammt und nicht über Dritte manipuliert wurde.

Diese Theorie und die damit verbundenen Vorteile bilden die Grundlage für ein sicheres digitales Umfeld, in dem Nutzer Software bedenkenlos herunterladen und installieren können, ohne befürchten zu müssen, Opfer von Datenmanipulation oder Cyberangriffen zu werden. Im folgenden Teil werden wir die praktische Anwendung dieser Theorie durchgehen, um zu illustrieren, wie genau Prüfsummen im Alltag genutzt werden können, um den Downloadprozess von Software zu sichern.

Anwendung in der Praxis

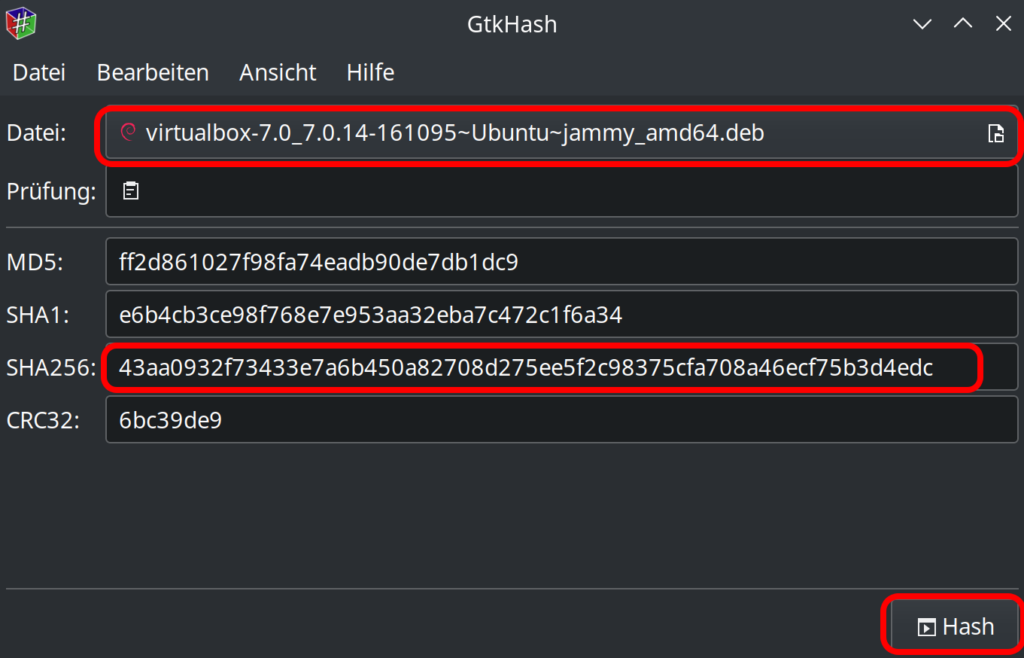

Die Anwendung bzw die Überprüfung der Prüfsummen kann auf 2 verschiedene Wege erfolgen, entweder über die gute alte Kommandozeile, oder über ein einfaches kleines Tool namens gtkhash, welches sich in den meissten Software-Zentren vieler Linux Distributionen zu finden ist. Wir wenden das Beispiel an einem Download der Software Virtualbox für das Linux Betriebssystem Ubuntu 22.04 mit dem Codenamen Jammy an.

Eine Übersicht aller Codenamen für Eure Betriebssystemversion findet Ihr z.B hier:

https://itsfoss.com/linux-code-names/

Vorbereitungen

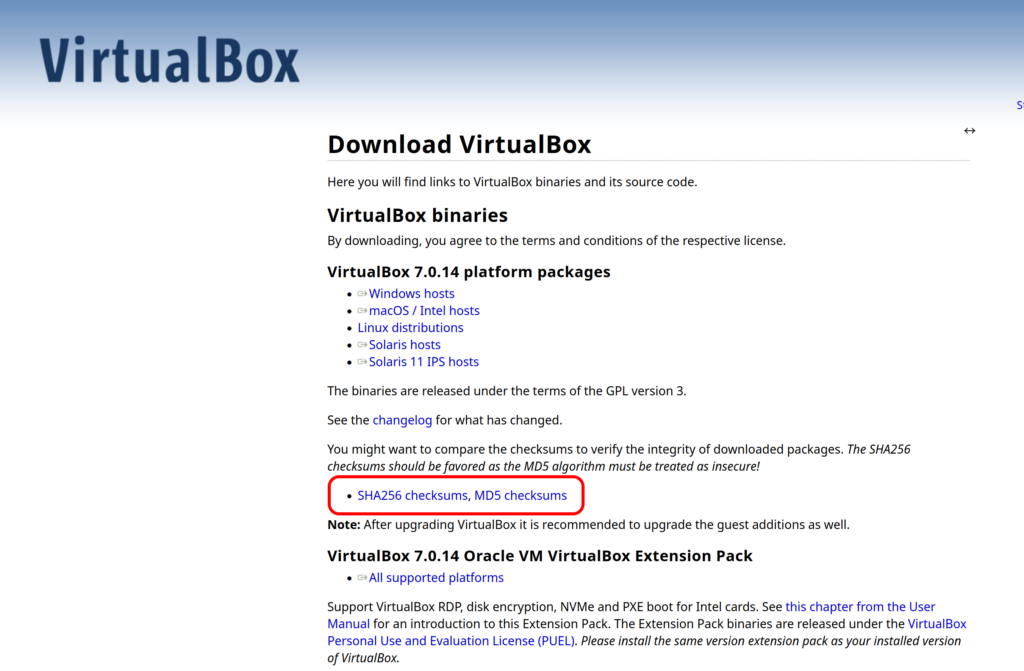

Zuerst braucht Ihr natürlich die Prüfsumme des jeweiligen Downloads. Seriöse Anbieter von Software stellen für Ihre Downloads immer eine Prüfsumme mit bereit. Nehmen wir hier als Beispiel die Virtualisierungssoftware Virtualbox, mit der man virtuelle Maschinen von Betriebssystemen erstellen kann, um andere Systeme zu testen oder gleich den ganzen Rechner vorher dafür platt zu machen. Wir schauen uns also die Downloadseite an, und suchen nach den Prüfsummen:

Wir klicken auf den Link für entweder SHA256 Prüfsummen, oder die MD5 Versionen. Beide sind in etwas gleich sicher, und finden eine etwas eher einfach gehalten Übersicht. In der Browserleiste seht Ihr nochmals, dass es sich um SHA256SUMS handelt, also SHA256 Prüfsummen wenn wir auf SHA256 checksums klicken.

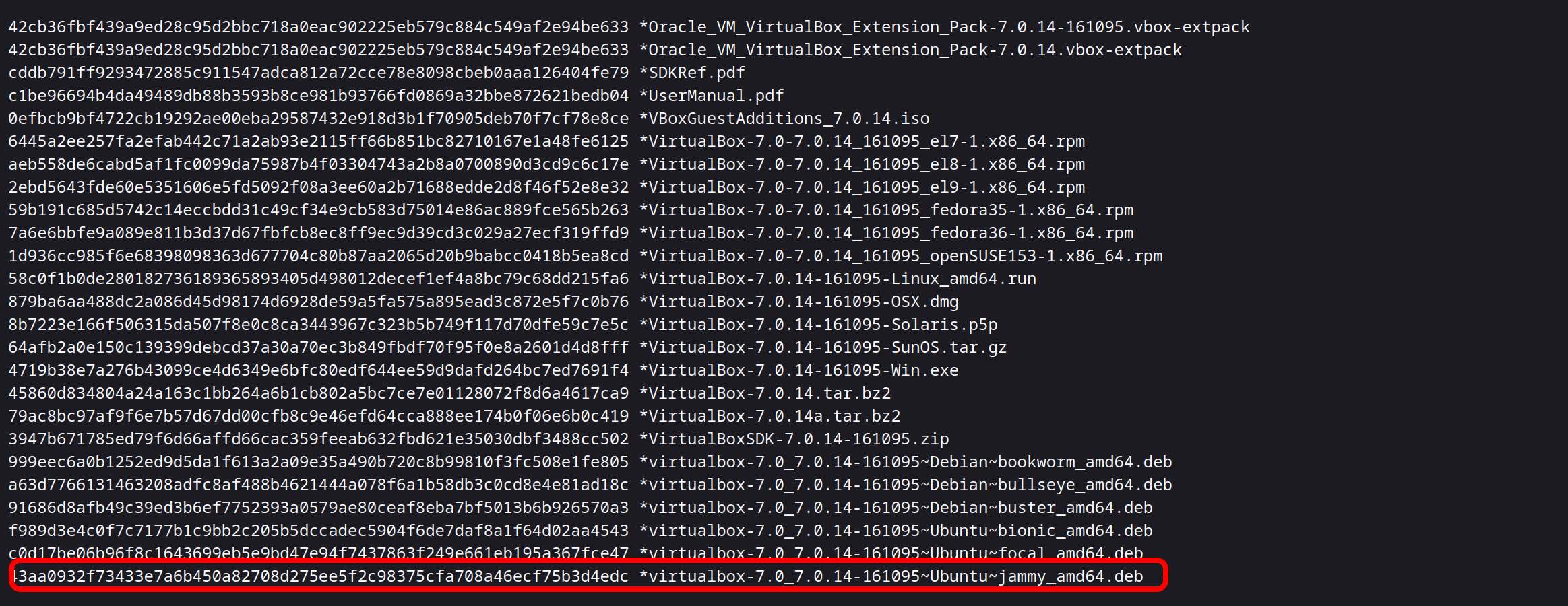

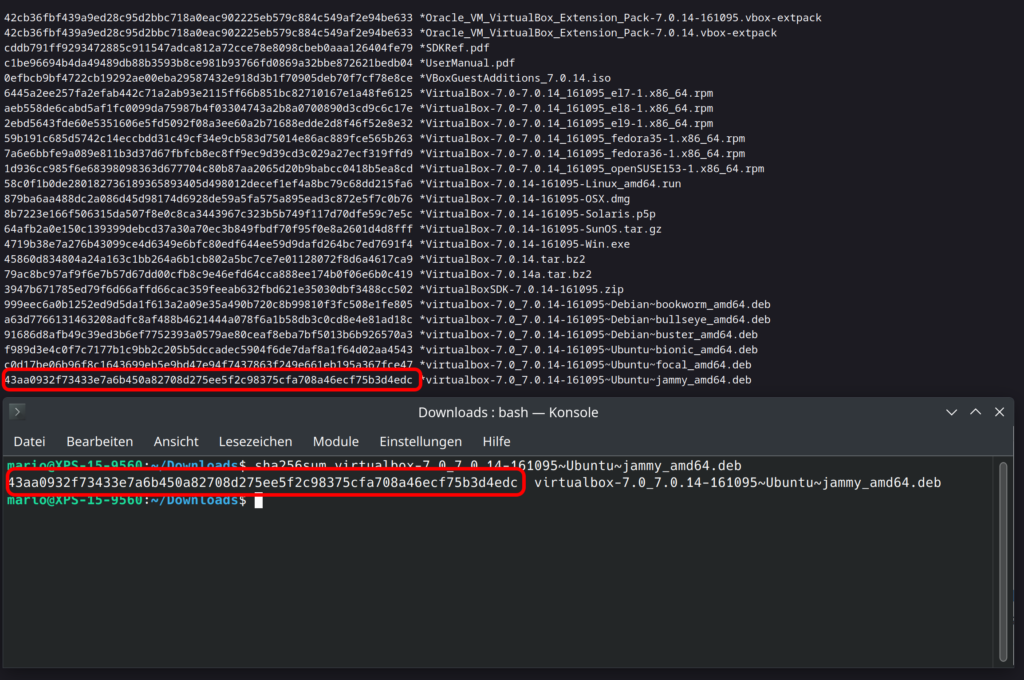

Wir finden ganz unten die Prüfsumme für unsere Ubuntu Version 22.04 mit dem Codenamen Jammy. Diese das Browserfenster können wir geöffnet lassen, oder uns die Prüfsumme auf eine Textdatei notieren. Nun kommen wir zur überprüfung der Checksumme:

Linux Kommandozeile

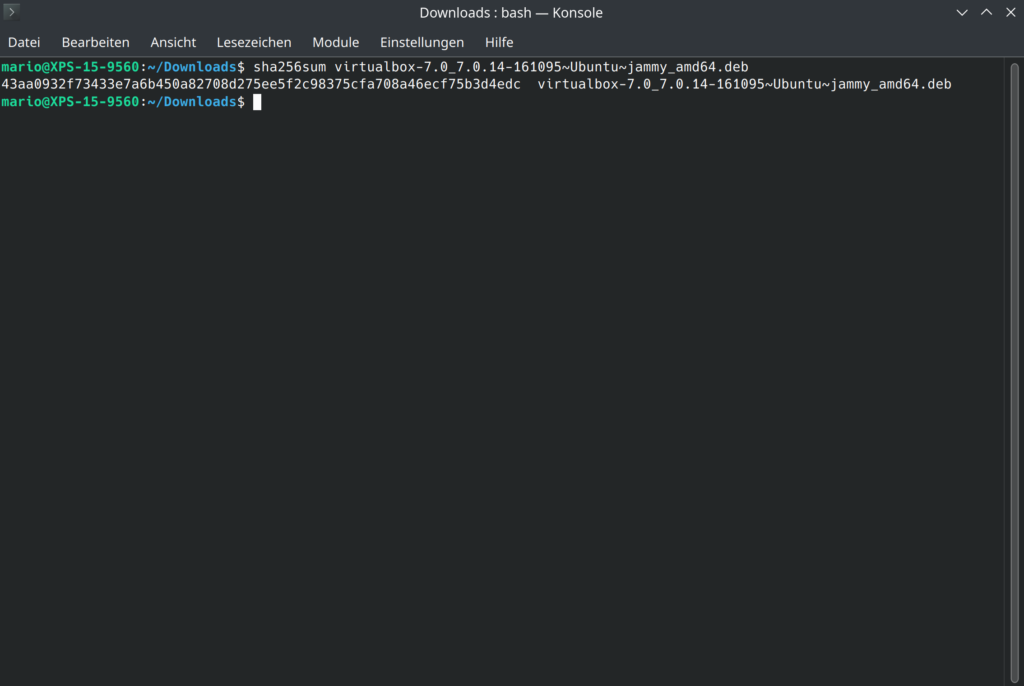

Die Kommandozeile beherrscht die überprüfen aller Summen ohne zusätzliche Tools installieren zu müssen. Dafür müsst Ihr einfach die entsprechende Funktion abrufen und danach den relativen oder absoluten Pfad abgeben.

Der einfachste Weg: geht mir Eurem Dateienexplorer in die Downloads, klickt dort ins leere, und wählt mit einem rechtsklick Terminal hier öffnen aus. Das Terminal öffnet sich. Das einzige was Ihr jetzt tun müsst, ist sha256sum <dateinname> in die Konsole einzugeben. Für md5 Hashes tippt man zuerst md5sum, gefolgt vom Pfad ein. Mit der Feststelltaste könnt Ihr nach dem schreiben der ersten Buchstaben der Datei den kompletten Namen vervollständigen ohne den ganzen Text mit möglichen Fehlern abtippen zu müssen:

Die Checksumme für unseren Download ist also: 43aa0932f73433e7a6b450a82708d275ee5f2c98375cfa708a46ecf75b3d4edc

Laut unserer Notizen ist die Checksumme also korrekt:

Grafisches Tool gtkhash

GTKHash ist ein grafisches Werkzeug, das speziell dafür entwickelt wurde, um die Berechnung und Überprüfung von Prüfsummen und Hash-Werten für Dateien und Text in einer benutzerfreundlichen Oberfläche zu ermöglichen. Es unterstützt eine Vielzahl von Hash-Algorithmen, darunter populäre wie MD5, SHA-1, SHA-256 und viele andere, was es zu einem flexiblen Werkzeug für verschiedene Sicherheits- und Integritätsprüfungsaufgaben macht.

Die Hauptfunktionen von GTKHash umfassen:

- Hash-Berechnung: GTKHash kann für einzelne Dateien oder mehrere Dateien gleichzeitig Prüfsummen berechnen. Benutzer können einfach die Dateien auswählen, für die sie Hash-Werte generieren möchten, und dann den gewünschten Hash-Algorithmus aus einer Liste auswählen.

- Hash-Überprüfung: Neben der Berechnung von Hash-Werten ermöglicht GTKHash auch die Überprüfung von Prüfsummen. Benutzer können die erwarteten Hash-Werte eingeben oder aus einer Hash-Datei laden, um zu überprüfen, ob die berechneten Hash-Werte mit den erwarteten übereinstimmen. Dies ist besonders nützlich, um die Integrität von Dateien zu überprüfen, die aus dem Internet heruntergeladen wurden.

- Unterstützung für mehrere Algorithmen: GTKHash unterstützt eine breite Palette von Hash-Algorithmen, was dem Benutzer Flexibilität in Bezug auf die Sicherheitsanforderungen und Kompatibilität bietet.

- Benutzerfreundliche Oberfläche: Die Anwendung zeichnet sich durch eine klare und intuitive Benutzeroberfläche aus, die es auch weniger technisch versierten Nutzern ermöglicht, die Funktionalitäten des Tools effektiv zu nutzen.

Der Download geschieht über die Softwarezentren Eurer Distro, oder über das Terminal mit apt install gtkhash

Ihr öffnet also das Programm gtkhash und klickt hinter Datei auf das leere Feld und sucht im Explorer den Download. Anschliessend klickt Ihr unten einfach auf Hash.

Wir Ihr seht, spuckt uns gtkhash nicht nur sha256 aus, sondern auch die anderen Formate wie MD5 oder SHA1.

Wir haben den Download also nun verifziert und können die Datei bedenkenlos installieren. Sollte die Prüfsumme nicht stimmen, ist der Download schnellstmöglich zu entfernen!

Abschluss und weitere Hinweise

Die Verwendung von Prüfsummen zur Überprüfung der Integrität heruntergeladener Software ist eine sinnvolle und wichtige Maßnahme, insbesondere auf Computern, die sensible Daten verarbeiten oder speichern. Diese Praxis bietet eine zusätzliche Sicherheitsebene, indem sie sicherstellt, dass die Dateien während der Übertragung nicht manipuliert wurden und frei von unerwünschter Malware sind. In einer Zeit, in der Cyberangriffe und Datenlecks immer häufiger werden, ist es sinnvoll, proaktive Schritte zu unternehmen, um die Sicherheit von Daten und Systemen zu gewährleisten.

Neben der Überprüfung von Prüfsummen gibt es weitere Maßnahmen, die beim Herunterladen von Dateien aus dem Internet beachtet werden sollten, um die Sicherheit zu erhöhen, besonders wenn keine Prüfsummen verfügbar sind:

- Quellen überprüfen: Stellt sicher, dass Ihr Software immer von offiziellen und vertrauenswürdigen Quellen herunterlädt. Offizielle Websites der Softwareentwickler sind in der Regel die sicherste Wahl. Seid vorsichtig bei Downloads von Drittanbieter-Websites, da diese ein höheres Risiko bergen, manipulierte Software zu enthalten.

- Verwendung von Antivirensoftware: Eine zuverlässige Antivirensoftware kann helfen, heruntergeladene Dateien auf Malware zu scannen, bevor sie geöffnet oder ausgeführt werden. Stellt sicher, dass deine Antivirensoftware aktuell ist, um den besten Schutz zu gewährleisten.

- HTTPS-Verbindungen: Achtet darauf, dass die Website, von der Ihr herunterlädt, eine sichere Verbindung verwendet (erkennbar am "https://" in der URL). Eine sichere Verbindung gewährleistet, dass die Daten verschlüsselt übertragen werden, was das Risiko einer Man-in-the-Middle-Attacke reduziert.

- Bewertungen und Kommentare lesen: Wenn möglich, sucht nach Bewertungen oder Kommentaren zu der Datei oder Software, die Ihr herunterladen möchtet. Feedback von anderen Nutzern kann Hinweise auf Probleme oder Sicherheitsrisiken geben.

- Digitale Signaturen: Einige Softwareanbieter signieren ihre Software digital. Eine digitale Signatur bietet eine weitere Sicherheitsebene, da sie bestätigt, dass die Software tatsächlich vom angegebenen Entwickler stammt und seit der Signierung nicht verändert wurde. Überprüft die digitale Signatur, wenn keine Prüfsumme verfügbar ist.

Zusammenfassend lässt sich sagen, dass die Überprüfung von Prüfsummen eine effektive Methode ist, um die Sicherheit beim Herunterladen von Dateien zu verbessern. Doch selbst in Fällen, in denen Prüfsummen nicht verfügbar sind, kann durch die Beachtung der oben genannten Tipps das Risiko von Cyberbedrohungen signifikant reduziert werden. In der digitalen Ära ist es unerlässlich, wachsam zu bleiben und proaktive Maßnahmen zu ergreifen, um die Sicherheit unserer Daten und Systeme zu gewährleisten.